Ce guide vous permet de maîtriser l’administration quotidienne d’OPNsense. Vous apprendrez à naviguer dans l’interface, mettre à jour le firmware, gérer les utilisateurs et groupes, sauvegarder la configuration et sécuriser l’accès à l’administration. Prérequis : OPNsense installé et accessible via l’interface web (voir le guide d’installation).

L’administration d’un pare-feu ne se limite pas à créer des règles : c’est maintenir la machine en condition opérationnelle. Une mise à jour manquée peut exposer des vulnérabilités, une sauvegarde absente peut transformer une panne en catastrophe.

Naviguer dans l’interface web

Section intitulée « Naviguer dans l’interface web »Le Lobby : votre point d’entrée

Section intitulée « Le Lobby : votre point d’entrée »Le Lobby est la page d’accueil d’OPNsense après connexion. Il se compose de trois éléments :

| Élément | Accès | Fonction |

|---|---|---|

| Dashboard | Lobby > Dashboard | Tableau de bord personnalisable avec widgets |

| Password | Lobby > Password | Changer le mot de passe de l’utilisateur connecté |

| Logout | Lobby > Logout | Déconnexion sécurisée |

Personnaliser le tableau de bord

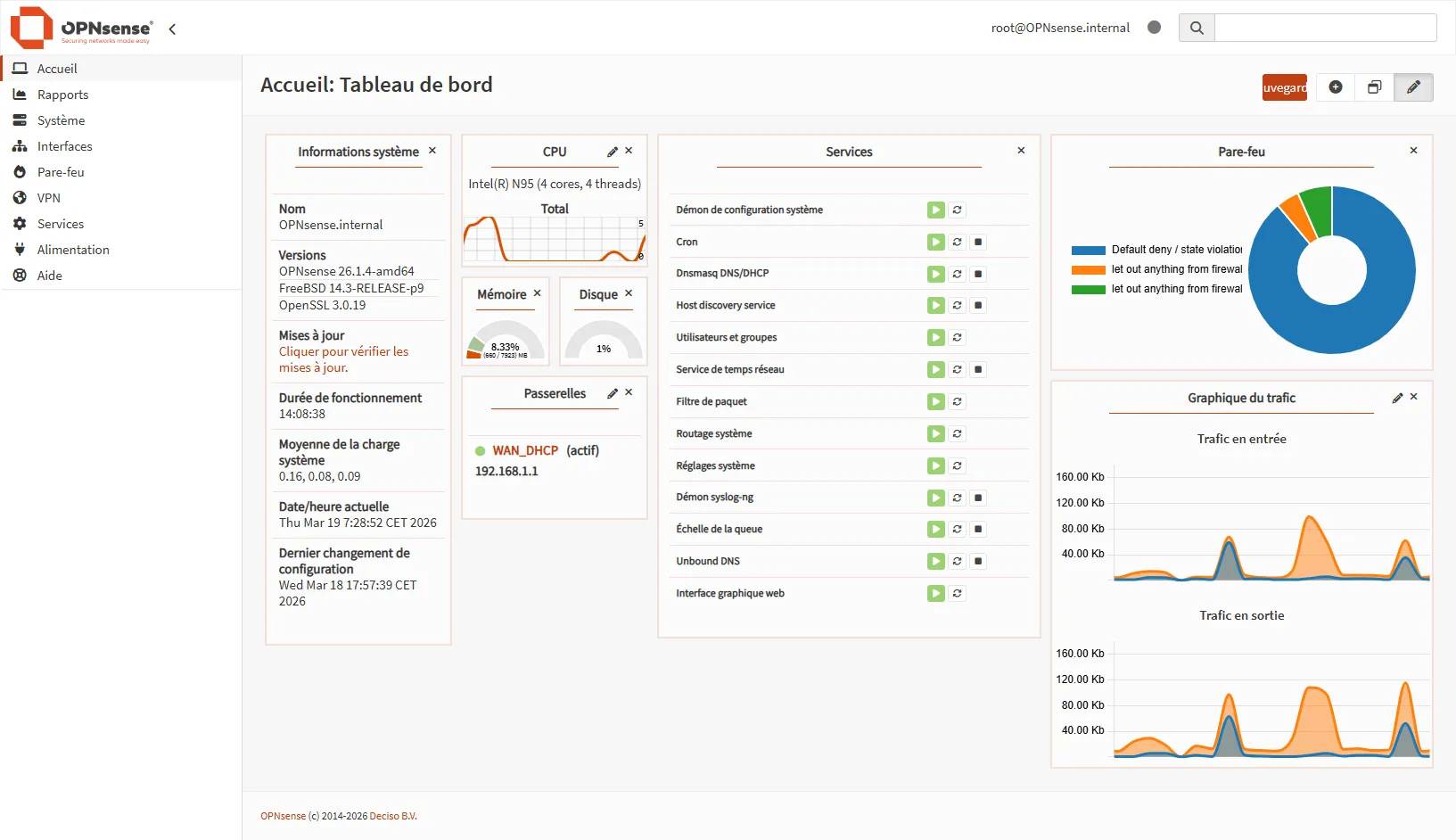

Section intitulée « Personnaliser le tableau de bord »Le dashboard affiche par défaut plusieurs widgets : état du système, interfaces, passerelles, services. Vous pouvez ajouter, supprimer ou réorganiser ces widgets.

-

Cliquez sur le bouton d’édition (icône crayon en haut à droite du dashboard).

-

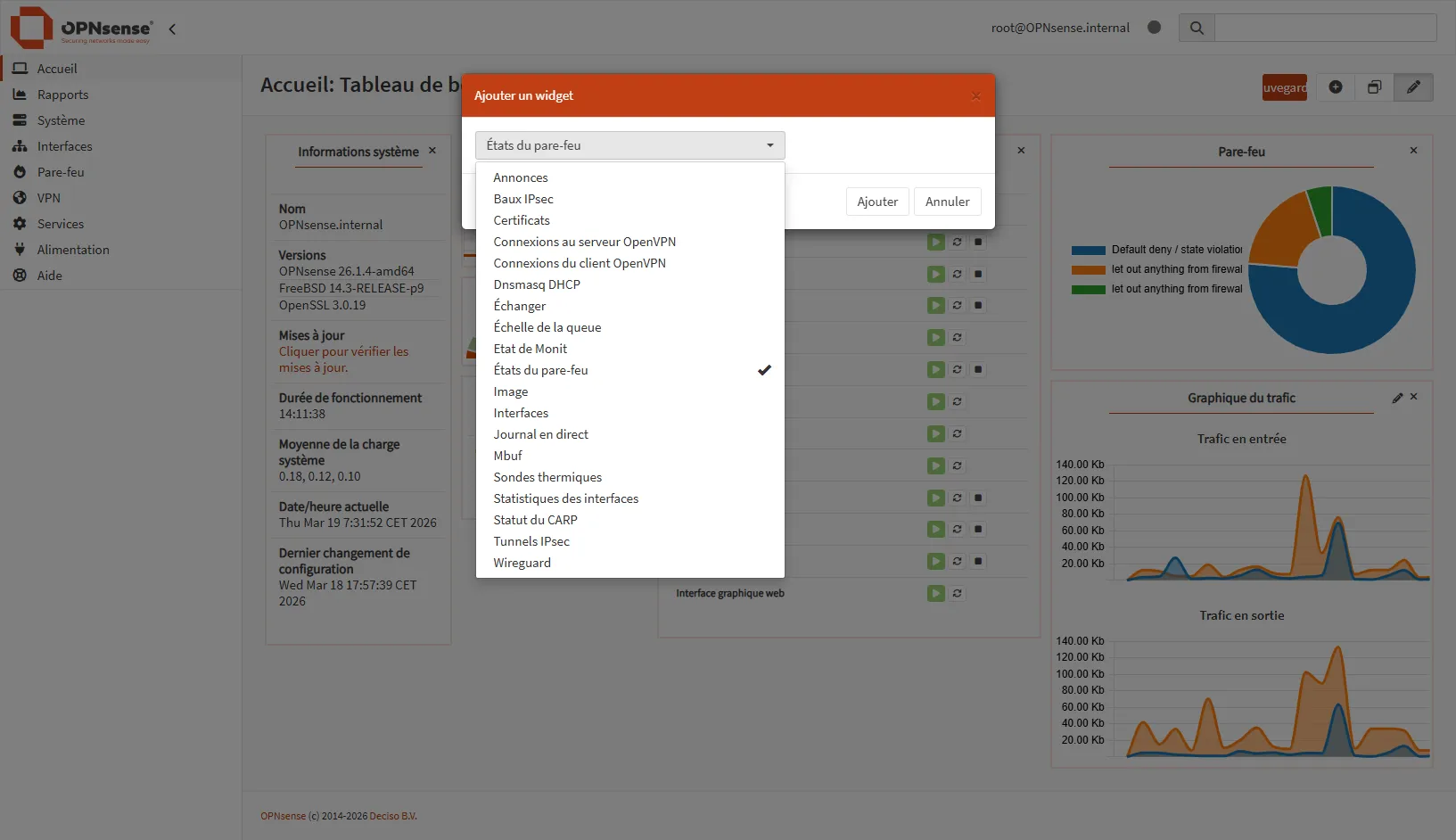

Ajoutez un widget en cliquant sur le

+et en sélectionnant parmi :- System Information : version, uptime, CPU, RAM

- Interfaces : état des interfaces réseau

- Gateways : état des passerelles et latence

- Services : services actifs/inactifs

- Traffic Graphs : graphiques temps réel

- Thermal Sensors : température CPU (si supporté)

-

Réorganisez les widgets par glisser-déposer.

-

Enregistrez la disposition.

Structure du menu

Section intitulée « Structure du menu »L’interface OPNsense organise les fonctions en sections logiques :

| Section | Contenu principal |

|---|---|

| Lobby | Dashboard, mot de passe, déconnexion |

| Reporting | Logs, graphiques, NetFlow |

| System | Configuration système, utilisateurs, firmware, certificats |

| Interfaces | Configuration des interfaces réseau |

| Firewall | Règles, NAT, alias, schedules |

| VPN | OpenVPN, IPsec, WireGuard |

| Services | DHCP, DNS, VPN, proxy, IDS/IPS |

| Alimentation | Arrêt, redémarrage |

Configurer les paramètres système

Section intitulée « Configurer les paramètres système »Paramètres généraux

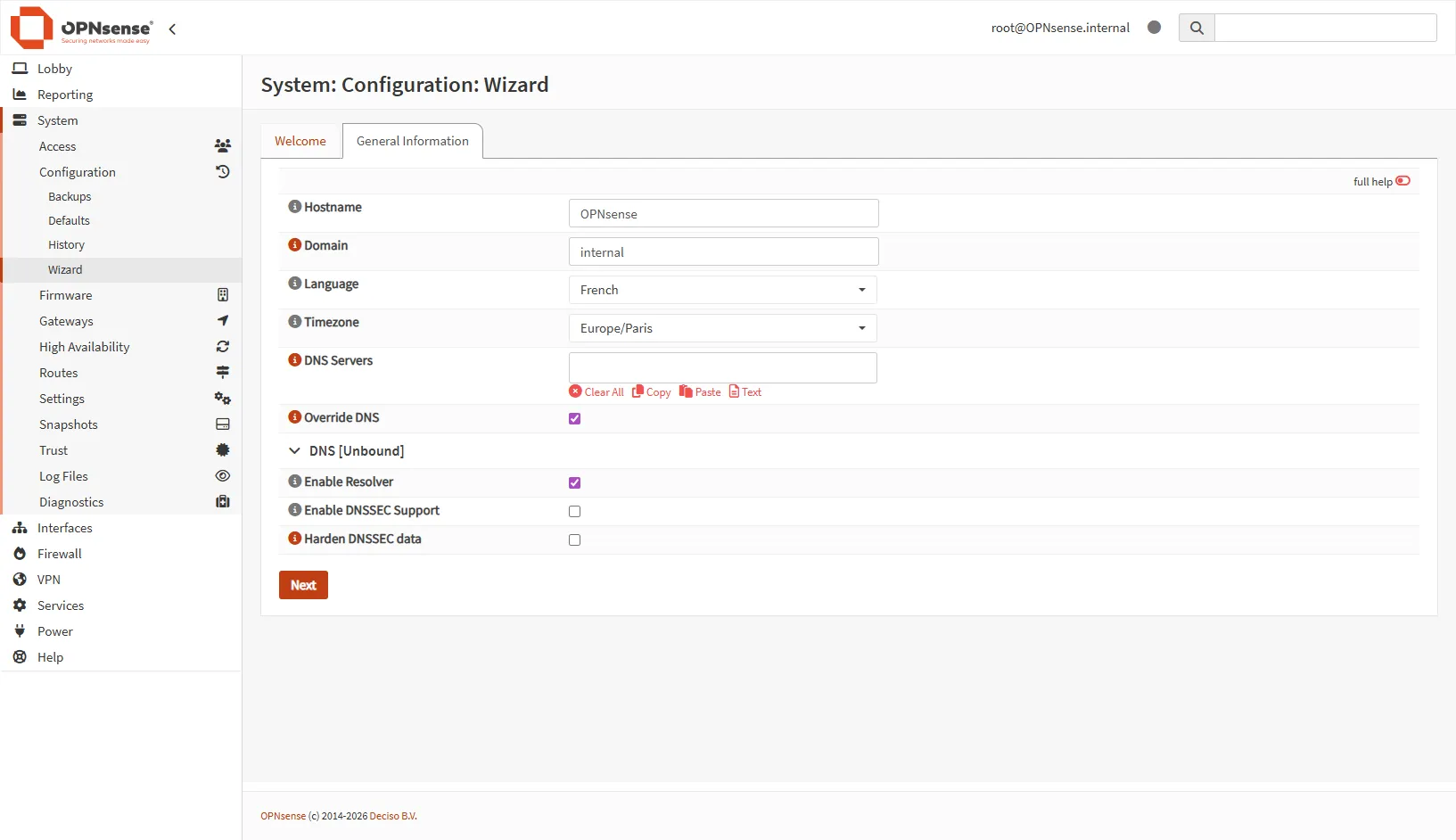

Section intitulée « Paramètres généraux »Accédez à **System > Settings > General > Wizard ** pour configurer les informations de base.

| Paramètre | Description | Exemple |

|---|---|---|

| Hostname | Nom de la machine | fw-prod |

| Domain | Domaine local | lab.local |

| Time zone | Fuseau horaire | Europe/Paris |

| Language | Langue de l’interface | French |

| Theme | Thème visuel | OPNsense (défaut) |

Serveurs DNS

Section intitulée « Serveurs DNS »Dans la même page, définissez les serveurs DNS utilisés par OPNsense lui-même (pas ceux distribués aux clients DHCP, c’est différent) :

DNS Server 1: 1.1.1.1DNS Server 2: 9.9.9.9DNS Server 3: 8.8.8.8Cochez Allow DNS server list to be overridden by DHCP/PPP on WAN uniquement si vous faites confiance au DNS de votre FAI.

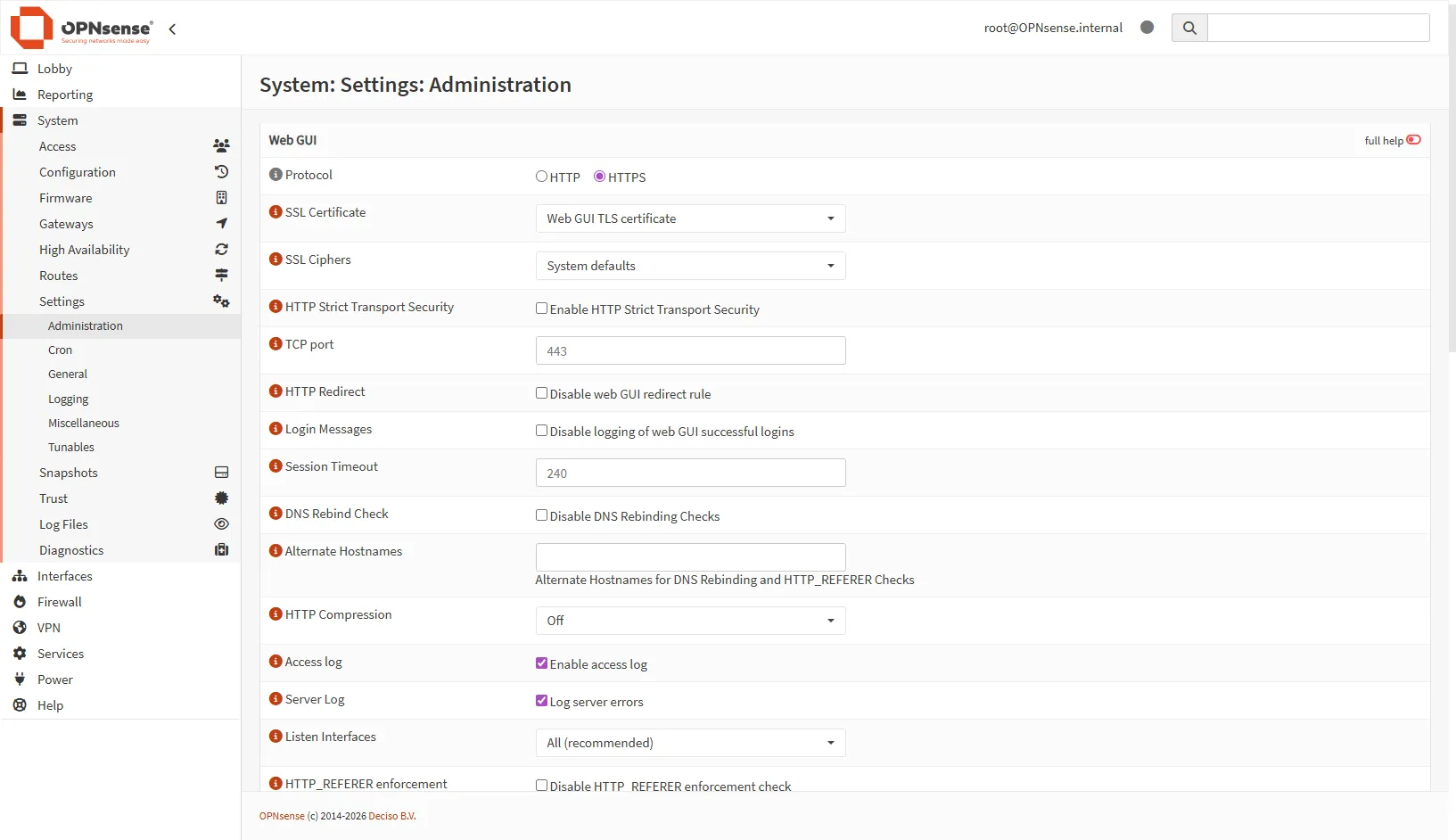

Administration web et console

Section intitulée « Administration web et console »Accédez à System > Settings > Administration pour configurer l’accès à l’interface.

Paramètres Web GUI recommandés :

| Paramètre | Recommandation | Raison |

|---|---|---|

| Protocol | HTTPS | Chiffrement obligatoire |

| SSL Certificate | Certificat personnalisé ou Let’s Encrypt | Éviter les alertes navigateur |

| TCP Port | 443 (ou port alternatif) | Port standard ou obscurci |

| Listen Interfaces | LAN uniquement | Ne jamais exposer sur WAN |

| Session Timeout | 240 minutes | Déconnexion automatique |

Mettre à jour le firmware

Section intitulée « Mettre à jour le firmware »Les mises à jour OPNsense corrigent des failles de sécurité et apportent de nouvelles fonctionnalités. OPNsense publie des mises à jour toutes les 2 semaines environ, avec deux versions majeures par an (janvier et juillet).

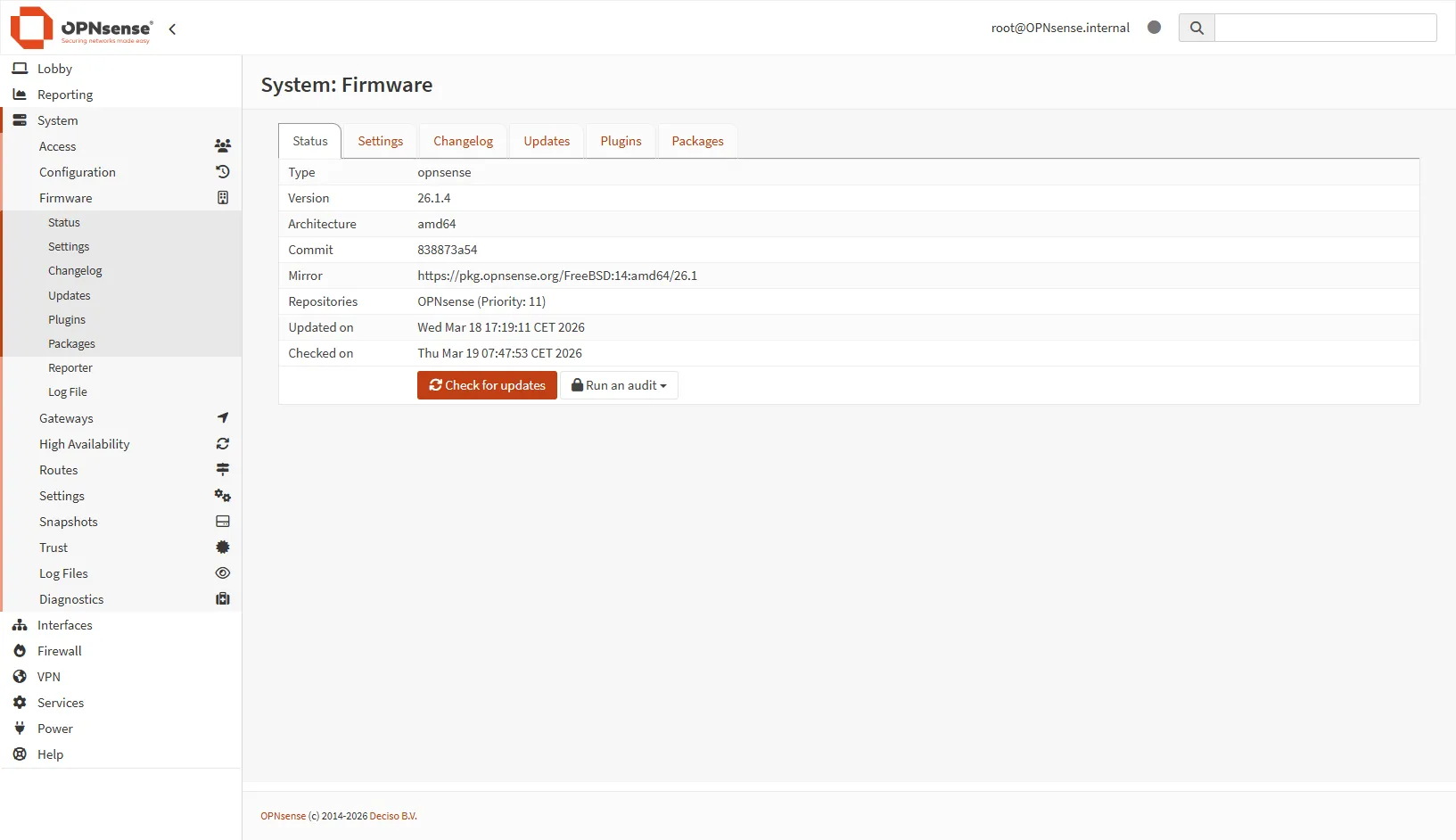

Vérifier les mises à jour disponibles

Section intitulée « Vérifier les mises à jour disponibles »-

Accédez à System > Firmware > Status.

-

Cliquez sur Check for updates pour interroger les miroirs.

-

OPNsense affiche la liste des paquets à mettre à jour.

Effectuer une mise à jour mineure

Section intitulée « Effectuer une mise à jour mineure »Les mises à jour mineures (26.1.1 > 26.1.2) sont généralement sans risque :

-

Sauvegardez la configuration avant toute mise à jour (voir section suivante).

-

Cliquez sur Update dans System > Firmware > Status.

-

Lisez les release notes qui s’affichent.

-

Confirmez pour lancer la mise à jour. OPNsense télécharge les paquets, les installe et redémarre automatiquement.

-

Reconnectez-vous après le redémarrage et vérifiez la version dans le dashboard.

Mise à jour majeure (changement de version)

Section intitulée « Mise à jour majeure (changement de version) »Les mises à jour majeures (25.x > 26.x) nécessitent plus de précautions :

-

Lisez le billet de blog officiel annonçant la nouvelle version sur https://opnsense.org/blog/

-

Sauvegardez la configuration complète avec les statistiques RRD.

-

Testez sur un environnement de lab si vous avez des configurations complexes.

-

Planifiez une fenêtre de maintenance (la mise à jour prend 5-15 minutes avec redémarrage).

-

Si le bouton de mise à jour majeure n’apparaît pas, changez le Firmware Flavor dans System > Firmware > Settings (de

releaseà la nouvelle branche).

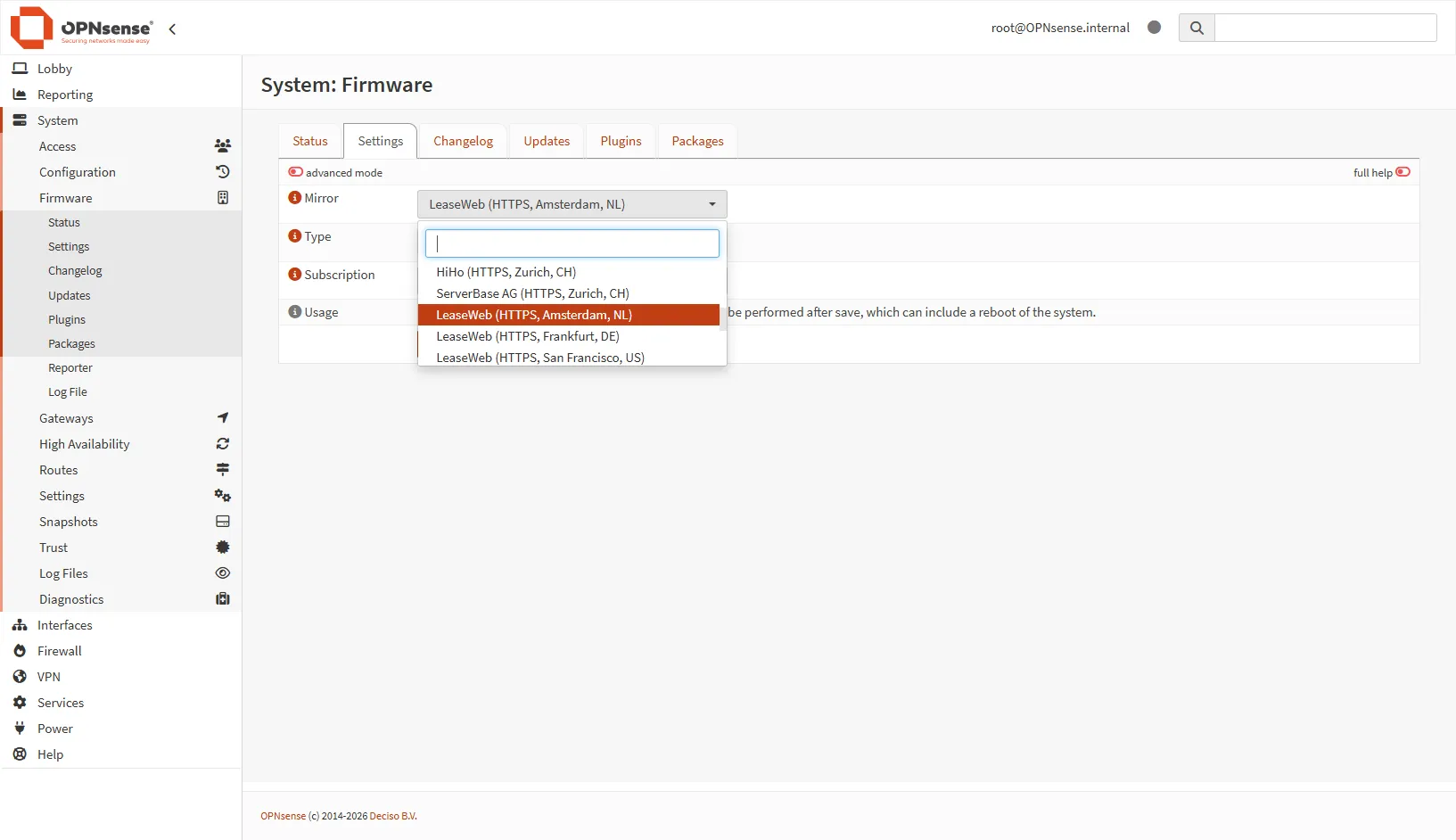

Changer de miroir

Section intitulée « Changer de miroir »Si les téléchargements sont lents, changez de miroir :

- Accédez à System > Firmware > Settings.

- Sélectionnez un Mirror plus proche géographiquement.

- Cliquez Save.

Gérer les utilisateurs et les droits

Section intitulée « Gérer les utilisateurs et les droits »Par défaut, OPNsense a un seul utilisateur : root. C’est un compte tout-puissant qu’il faut protéger et utiliser avec parcimonie.

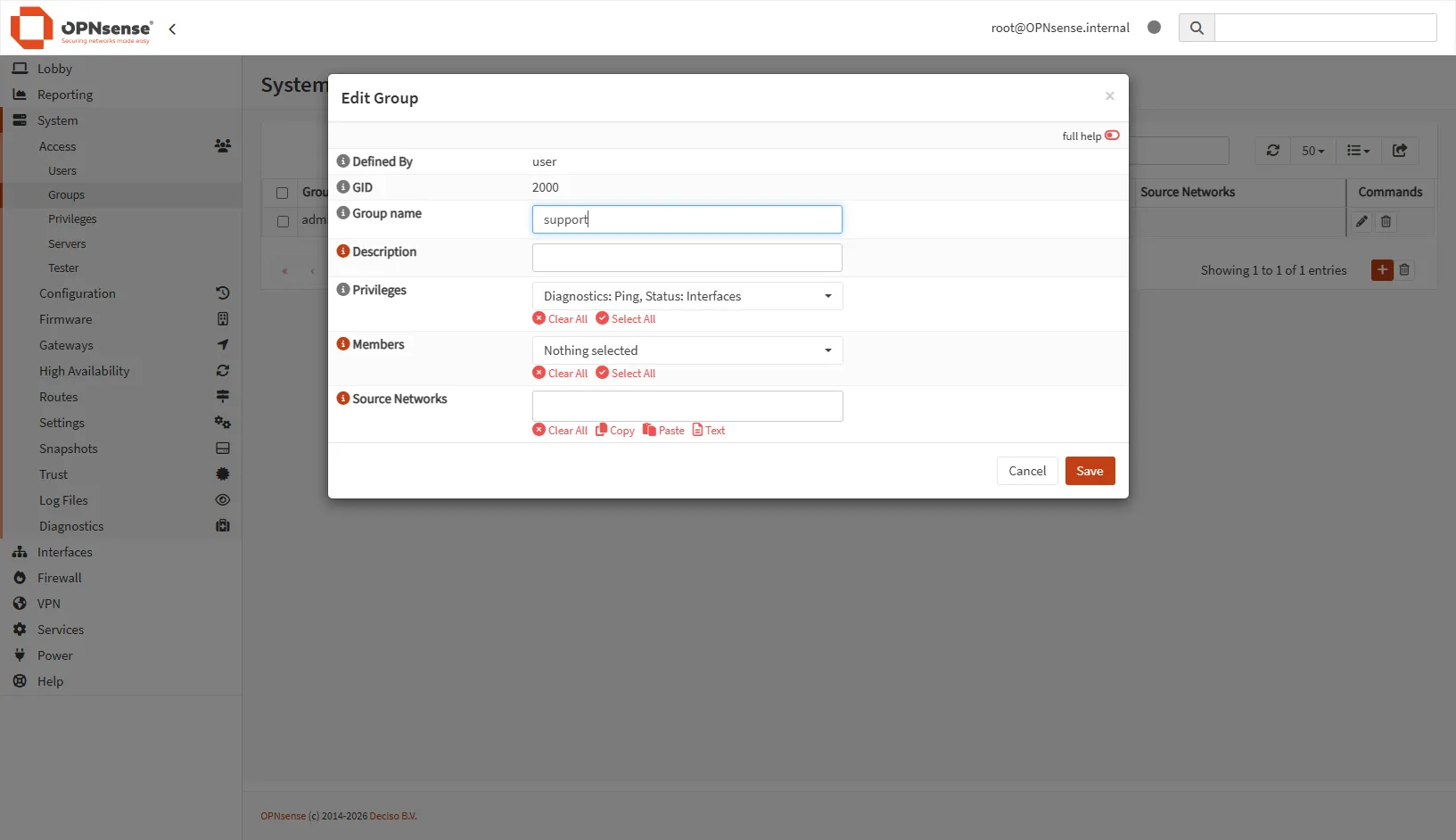

Créer un groupe avec droits limités

Section intitulée « Créer un groupe avec droits limités »Pour limiter l’accès à certaines pages, créez un groupe personnalisé :

-

Accédez à System > Access > Groups.

-

Cliquez sur + pour créer un groupe.

-

Donnez un nom explicite (ex:

support-reseau). -

Enregistrez le groupe.

-

Éditez le groupe (icône crayon) pour définir les privilèges.

-

Dans Assigned Privileges, cliquez sur le crayon et cochez uniquement les pages autorisées :

Diagnostics: Ping— tester la connectivitéStatus: Interfaces— voir l’état des interfacesStatus: Traffic Graph— voir le trafic

-

Enregistrez les privilèges.

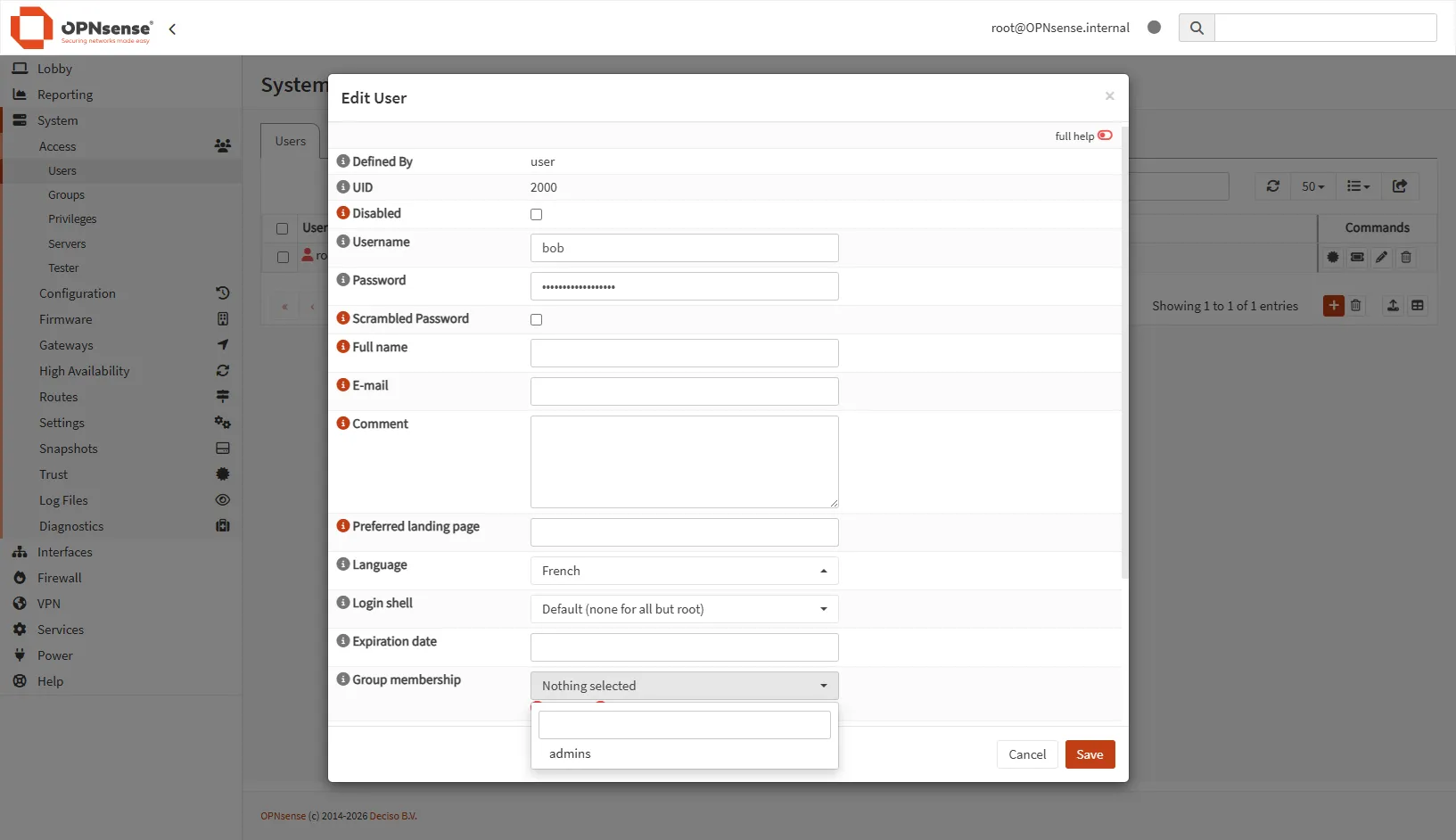

Créer un utilisateur administrateur

Section intitulée « Créer un utilisateur administrateur »Créez un compte nominatif pour chaque administrateur au lieu de partager root :

-

Accédez à System > Access > Users.

-

Cliquez sur + pour ajouter un utilisateur.

-

Remplissez les champs :

Champ Valeur Username Identifiant (ex: srobert)Password Mot de passe fort (12+ caractères) Full name Nom complet Email Adresse email (pour notifications) Group Memberships adminspour un accès complet -

Enregistrez l’utilisateur.

Politique de mots de passe

Section intitulée « Politique de mots de passe »Recommandations à appliquer lors de la création des comptes :

| Critère | Recommandation |

|---|---|

| Longueur | 12 caractères minimum |

| Complexité | Majuscules, minuscules, chiffres, symboles |

| Unicité | Un mot de passe différent par compte |

| Gestionnaire | Utiliser un gestionnaire de mots de passe |

Pour renforcer la sécurité des comptes, privilégiez :

- L’authentification à deux facteurs (OTP) : configurable par utilisateur dans System > Access > Users (champ “OTP seed”)

- L’authentification par clé SSH : pour l’accès console

- L’authentification externe (LDAP/RADIUS) : pour centraliser les politiques

Authentification externe (LDAP/RADIUS)

Section intitulée « Authentification externe (LDAP/RADIUS) »Pour les environnements avec Active Directory ou un annuaire LDAP :

- Accédez à System > Access > Servers.

- Ajoutez un serveur LDAP ou RADIUS.

- Testez la connexion dans System > Access > Tester.

- Modifiez l’ordre d’authentification dans System > Settings > Administration > Authentication.

Sauvegarder et restaurer la configuration

Section intitulée « Sauvegarder et restaurer la configuration »La configuration OPNsense est stockée dans un fichier XML (/conf/config.xml).

Une sauvegarde régulière vous permet de reconstruire le pare-feu en minutes

en cas de panne matérielle.

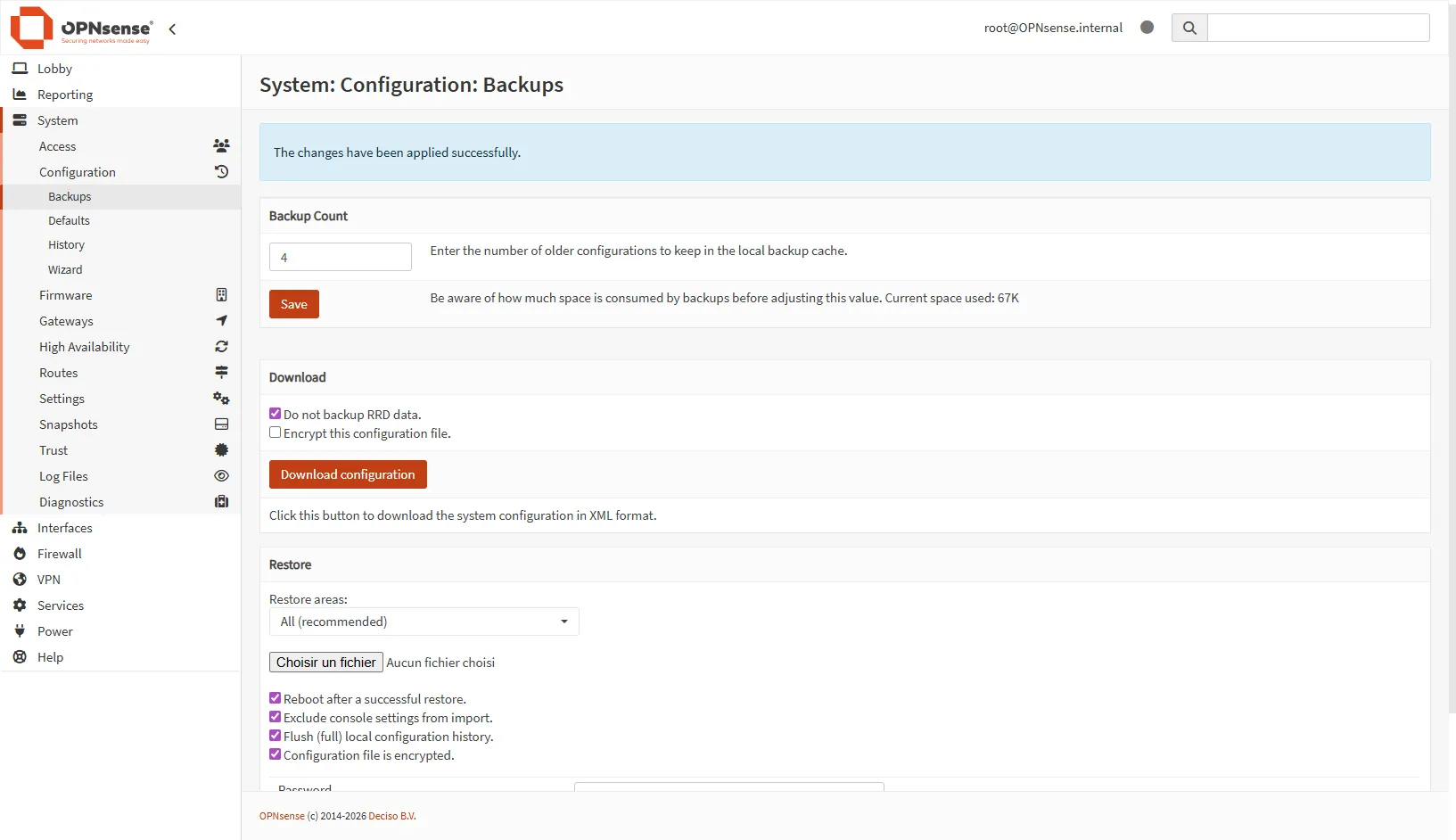

Sauvegarde manuelle

Section intitulée « Sauvegarde manuelle »-

Accédez à System > Configuration > Backups.

-

Dans la section Download, configurez les options :

Option Recommandation Encrypt this configuration file Oui (mot de passe fort) Include RRD data Oui (conserve l’historique des graphiques) -

Cliquez sur Download configuration.

-

Stockez le fichier dans un emplacement sécurisé (pas sur le pare-feu lui-même).

Restaurer une configuration

Section intitulée « Restaurer une configuration »-

Accédez à System > Configuration > Backups.

-

Dans la section Restore, sélectionnez le fichier de sauvegarde.

-

Entrez le mot de passe de déchiffrement si la sauvegarde est chiffrée.

-

Choisissez le type de restauration :

- Full restore : remplace toute la configuration

- Partial restore : permet de sélectionner des sections

-

Cliquez sur Restore configuration.

-

OPNsense redémarre automatiquement pour appliquer la configuration.

Si l’interface web est inaccessible :

-

Connectez-vous à la console (VGA, série ou SSH si configuré).

-

Sélectionnez l’option 15) Restore recent configuration.

-

Choisissez une sauvegarde dans la liste (OPNsense conserve les X dernières).

-

Confirmez la restauration.

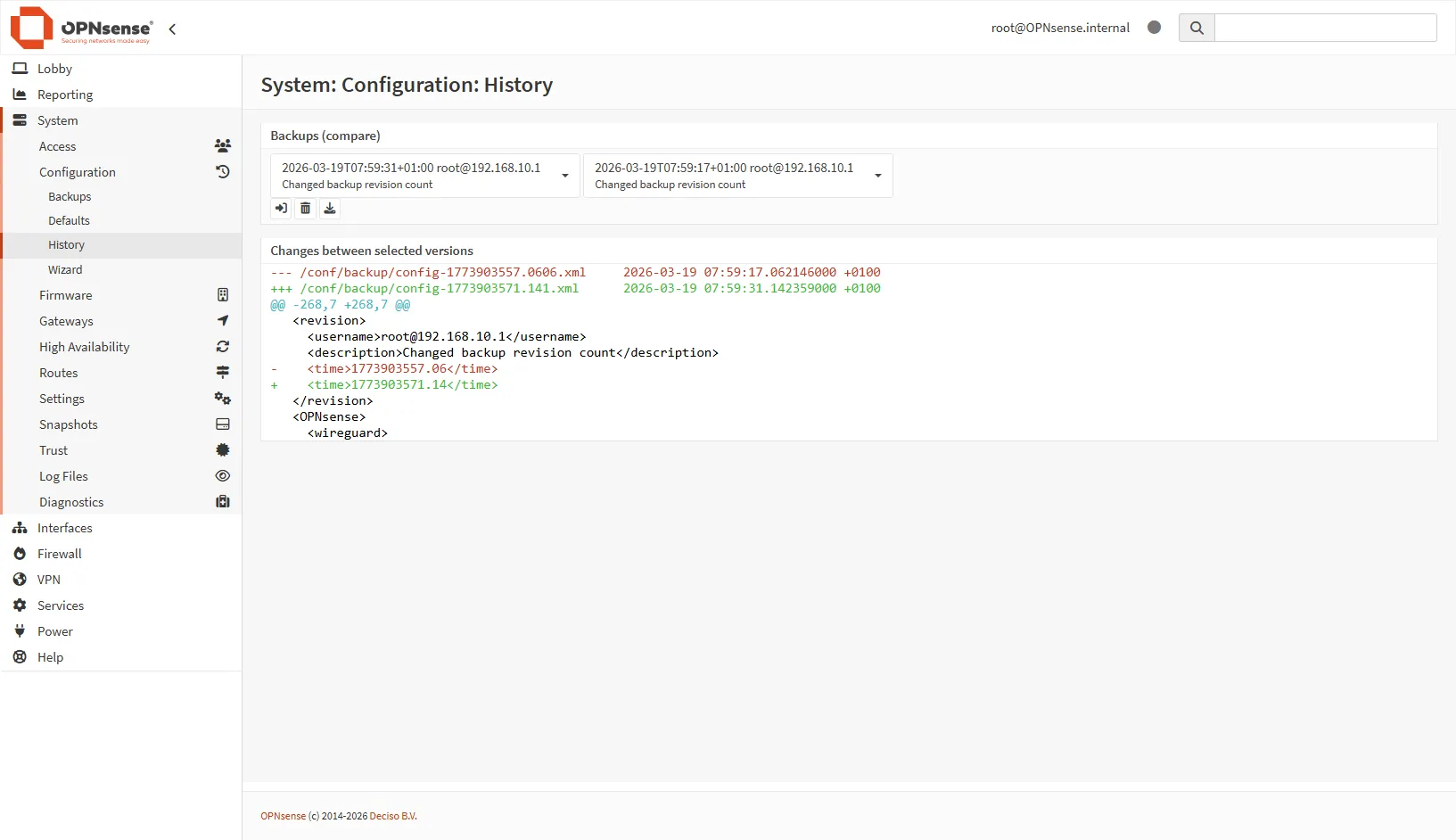

Historique des configurations

Section intitulée « Historique des configurations »OPNsense conserve automatiquement un historique des configurations. Configurez la rétention dans System > Configuration > Backups :

| Paramètre | Recommandation |

|---|---|

| Backup Count | 30 (pour homelab) à 100 (production) |

Pour voir ou restaurer une ancienne configuration, descendez dans la section Configuration History.

Sauvegarde automatique vers le cloud

Section intitulée « Sauvegarde automatique vers le cloud »Activez la sauvegarde automatique vers Google Drive ou Nextcloud :

- Accédez à System > Configuration > Backups.

- Configurez un provider (Google Drive, Nextcloud).

- Authentifiez l’accès via OAuth.

- Les sauvegardes s’effectuent automatiquement à chaque changement.

Configurer l’accès SSH

Section intitulée « Configurer l’accès SSH »L’accès SSH permet l’administration en ligne de commande. Par défaut, il est désactivé pour des raisons de sécurité.

Activer SSH

Section intitulée « Activer SSH »-

Accédez à System > Settings > Administration.

-

Dans la section Secure Shell, activez :

- Enable Secure Shell

- Permit root user login (temporairement, le temps de configurer les clés)

-

Configurez le port SSH (22 par défaut, ou un port alternatif).

-

Enregistrez.

Configurer l’authentification par clé

Section intitulée « Configurer l’authentification par clé »L’authentification par clé SSH est plus sécurisée que le mot de passe :

-

Générez une paire de clés sur votre poste (si pas déjà fait) :

Fenêtre de terminal ssh-keygen -t ed25519 -C "admin@opnsense" -

Copiez la clé publique (contenu de

~/.ssh/id_ed25519.pub). -

Dans OPNsense, éditez l’utilisateur concerné (System > Access > Users).

-

Collez la clé publique dans le champ Authorized keys.

-

Enregistrez l’utilisateur.

-

Testez la connexion :

Fenêtre de terminal ssh root@192.168.1.1 -

Une fois les clés fonctionnelles, désactivez Permit root user login et Permit password login dans les paramètres SSH.

Commandes utiles en SSH

Section intitulée « Commandes utiles en SSH »Une fois connecté en SSH, vous accédez au shell FreeBSD. Commandes utiles :

| Commande | Action |

|---|---|

pfctl -sr | Afficher les règles firewall actives |

pfctl -ss | Afficher les états (connexions actives) |

pfctl -si | Statistiques du firewall |

netstat -rn | Table de routage |

configctl firmware status | État des mises à jour |

configctl firmware update | Lancer une mise à jour |

opnsense-shell | Menu interactif OPNsense |

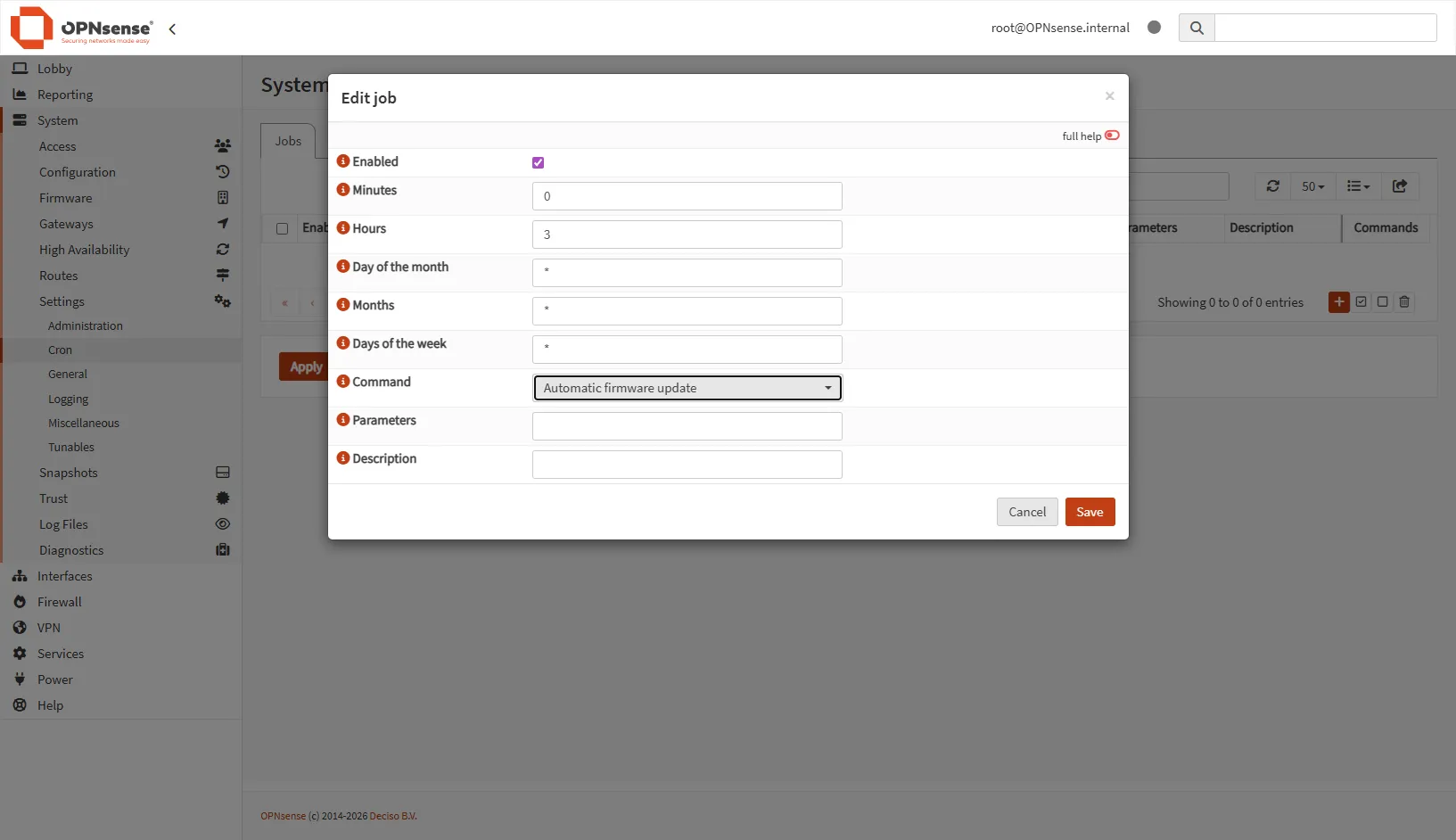

Planifier des tâches (cron)

Section intitulée « Planifier des tâches (cron) »OPNsense permet de planifier des tâches récurrentes via System > Settings > Cron.

Tâches préconfigurées

Section intitulée « Tâches préconfigurées »Certaines tâches sont déjà définies (alias update, firmware check). Vous pouvez en ajouter pour :

- Mise à jour automatique des alias GeoIP : tous les jours

- Sauvegarde automatique : tous les jours ou semaines

- Redémarrage planifié : hebdomadaire (si nécessaire)

Créer une tâche cron

Section intitulée « Créer une tâche cron »-

Accédez à System > Settings > Cron.

-

Cliquez sur + pour ajouter une tâche.

-

Configurez la planification (format cron classique) :

Champ Exemple Signification Minutes 0 À la minute 0 Hours 3 À 3h du matin Day of month * Tous les jours Month * Tous les mois Day of week * Tous les jours -

Sélectionnez la commande dans la liste déroulante.

-

Enregistrez et appliquez les changements.

Bonnes pratiques de maintenance

Section intitulée « Bonnes pratiques de maintenance »Checklist hebdomadaire

Section intitulée « Checklist hebdomadaire »- Vérifier les mises à jour disponibles (System > Firmware > Status)

- Consulter les logs d’erreur (System > Log Files > General)

- Vérifier l’espace disque (dashboard widget System Information)

- Contrôler l’état des passerelles (dashboard widget Gateways)

Checklist mensuelle

Section intitulée « Checklist mensuelle »- Appliquer les mises à jour de sécurité

- Télécharger une sauvegarde manuelle chiffrée

- Vérifier les certificats (dates d’expiration)

- Auditer les utilisateurs et groupes (supprimer les comptes inutiles)

Checklist annuelle

Section intitulée « Checklist annuelle »- Planifier les mises à jour majeures (janvier et juillet)

- Renouveler les certificats avant expiration

- Réviser les règles firewall (supprimer l’obsolète)

- Tester la restauration d’une sauvegarde

Dépannage courant

Section intitulée « Dépannage courant »| Problème | Cause probable | Solution |

|---|---|---|

| Interface web inaccessible | Service web crashé | Redémarrer via console (option 11) |

| Mise à jour bloquée | Miroir indisponible | Changer de miroir dans Firmware > Settings |

| Utilisateur ne peut pas se connecter | Mauvais groupe ou privilèges | Vérifier l’appartenance au groupe admins |

| SSH refusé | SSH désactivé ou port bloqué | Activer dans Administration, vérifier les règles firewall |

| Configuration perdue après redémarrage | Problème disque | Vérifier les logs, restaurer depuis backup |

À retenir

Section intitulée « À retenir »L’administration OPNsense repose sur quatre piliers :

- Mises à jour régulières — toutes les 2-4 semaines pour la sécurité

- Sauvegardes chiffrées — avant chaque changement majeur

- Comptes nominatifs — pas de partage du compte root

- Accès restreint — interface web et SSH sur LAN uniquement