Les greffons (plugins) permettent d’ajouter des fonctionnalités à OPNsense sans toucher au système de base. Ce guide vous montre comment installer et gérer les plugins, puis détaille la configuration complète de Tailscale — un VPN mesh basé sur WireGuard qui connecte vos appareils de façon sécurisée, où qu’ils soient.

OPNsense propose plus de 80 plugins maintenus par la communauté : reverse proxy (HAProxy, Caddy), détection d’intrusion (CrowdSec), monitoring (Telegraf, Zabbix), VPN (Tailscale, ZeroTier, WireGuard). Les plugins s’installent en un clic depuis l’interface web et se mettent à jour automatiquement avec le firmware.

Comprendre les plugins OPNsense

Section intitulée « Comprendre les plugins OPNsense »Types de plugins

Section intitulée « Types de plugins »OPNsense classe les plugins en deux catégories :

| Type | Description | Exemples |

|---|---|---|

| Tier 1-2 | Maintenus par l’équipe OPNsense, support officiel | HAProxy, WireGuard, ACME |

| Community | Maintenus par la communauté, testés mais sans garantie | Tailscale, CrowdSec, Caddy |

Architecture des plugins

Section intitulée « Architecture des plugins »Un plugin OPNsense peut ajouter :

- Pages de configuration dans l’interface web

- Services démarrés au boot

- Widgets pour le dashboard

- Commandes accessibles en CLI

- Dépendances automatiquement installées

Les plugins sont des paquets FreeBSD packagés spécifiquement pour OPNsense. Ils suivent le cycle de mise à jour du firmware : une mise à jour OPNsense met aussi à jour les plugins installés.

Gérer les plugins

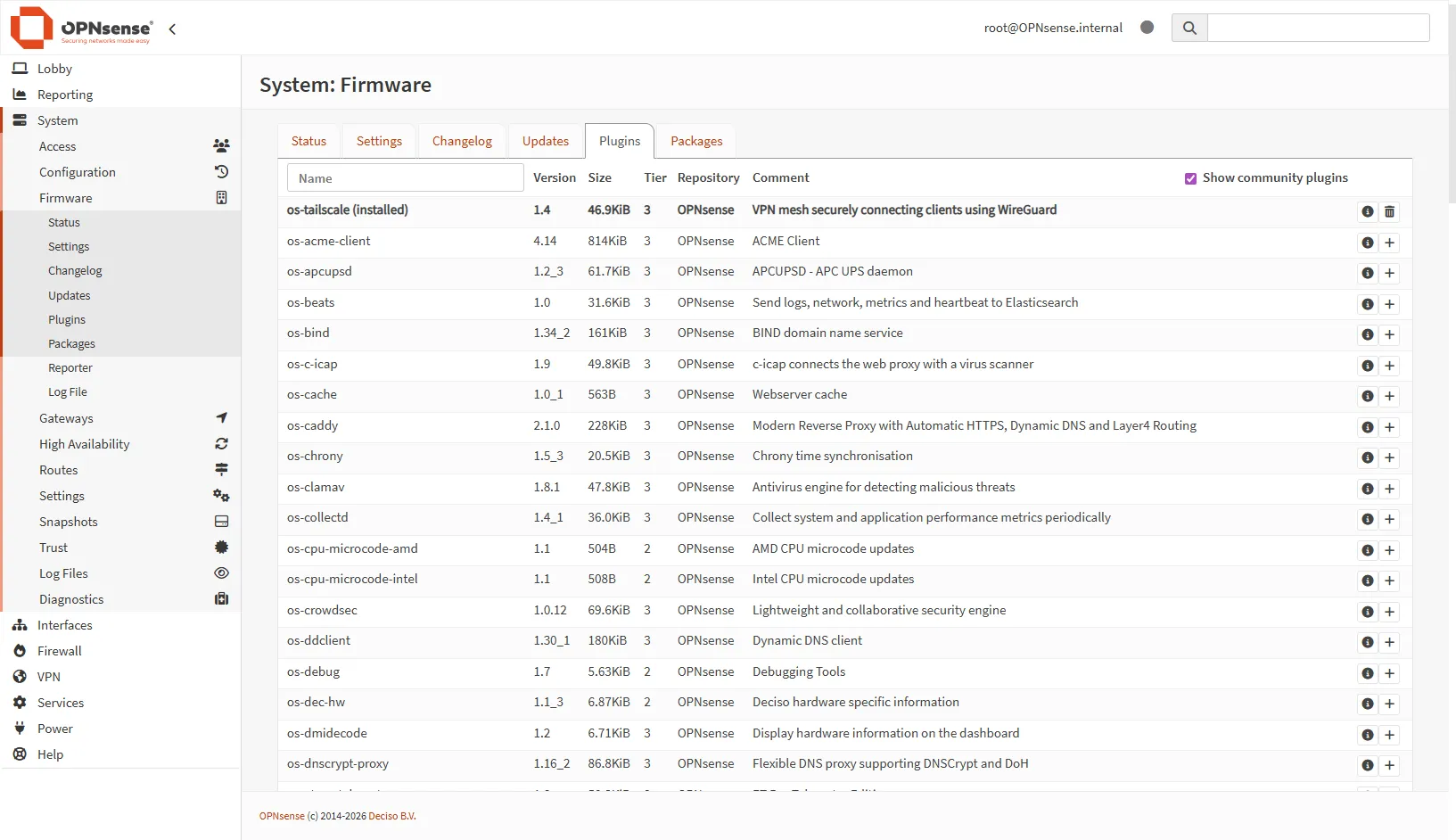

Section intitulée « Gérer les plugins »Lister les plugins disponibles

Section intitulée « Lister les plugins disponibles »-

Accédez à System > Firmware > Plugins.

-

Par défaut, seuls les plugins Tier 1-2 s’affichent.

-

Cochez Show community plugins pour voir tous les plugins disponibles.

-

Utilisez la barre de recherche pour filtrer par nom.

Installer un plugin

Section intitulée « Installer un plugin »-

Repérez le plugin souhaité dans la liste.

-

Cliquez sur le bouton + à droite du plugin.

-

OPNsense télécharge et installe le plugin avec ses dépendances.

-

Rafraîchissez la page (F5) pour voir les nouveaux menus.

Désinstaller un plugin

Section intitulée « Désinstaller un plugin »-

Dans System > Firmware > Plugins, repérez le plugin installé (icône

-). -

Cliquez sur - pour désinstaller.

-

Les fichiers de configuration sont conservés (utile en cas de réinstallation).

Mettre à jour les plugins

Section intitulée « Mettre à jour les plugins »Les plugins se mettent à jour automatiquement avec le firmware. Pour forcer une vérification :

- Accédez à System > Firmware > Status.

- Cliquez sur Check for updates.

- Les plugins apparaissent dans la liste des mises à jour disponibles.

Cas pratique : Tailscale

Section intitulée « Cas pratique : Tailscale »Tailscale est un VPN mesh qui connecte vos appareils via WireGuard, sans avoir à ouvrir de ports ni à gérer des certificats. Installer Tailscale sur OPNsense permet de :

- Accéder à votre réseau local depuis n’importe où (subnet router)

- Router tout le trafic via votre connexion maison (exit node)

- Connecter plusieurs sites de façon transparente

Prérequis

Section intitulée « Prérequis »Avant de commencer :

- Un compte Tailscale (gratuit jusqu’à 100 appareils) sur tailscale.com

- OPNsense 24.7.11 ou supérieur (le plugin

os-tailscalen’existe pas avant) - Accès administrateur à l’interface web OPNsense

Installer le plugin Tailscale

Section intitulée « Installer le plugin Tailscale »-

Accédez à System > Firmware > Plugins.

-

Cochez Show community plugins si ce n’est pas déjà fait.

-

Recherchez os-tailscale dans la barre de recherche.

-

Cliquez sur + pour installer le plugin.

-

Rafraîchissez la page (F5) après l’installation.

Le menu VPN > Tailscale apparaît après rafraîchissement.

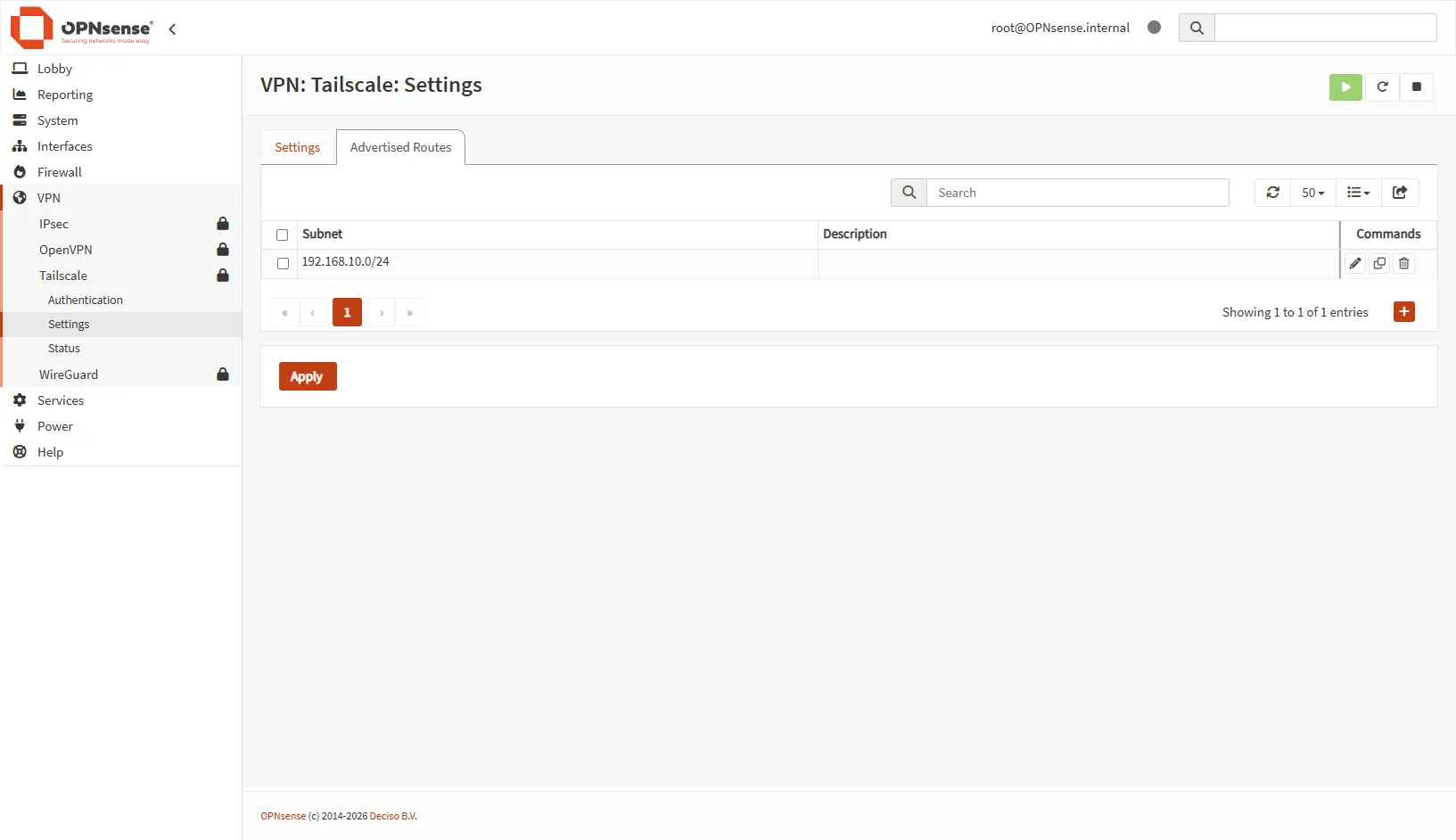

Configurer Tailscale

Section intitulée « Configurer Tailscale »-

Accédez à VPN > Tailscale > Settings.

-

Cochez Enable Tailscale pour activer le service.

-

Configurez les options selon vos besoins :

Option Description Recommandation Advertise Routes Réseaux LAN à exposer 192.168.10.0/24(votre LAN)Use Exit Node Autoriser le routage de tout le trafic Activer si besoin Accept Subnet Routes Accepter les routes des autres nœuds Activer -

Cliquez sur Save.

S’authentifier sur Tailscale

Section intitulée « S’authentifier sur Tailscale »Deux méthodes d’authentification sont possibles :

-

Après avoir sauvegardé les paramètres, accédez à VPN > Tailscale > Status.

-

Cliquez sur le lien Auth URL affiché.

-

Connectez-vous à votre compte Tailscale dans le navigateur.

-

Autorisez l’appareil OPNsense à rejoindre votre réseau.

-

Retournez sur OPNsense et vérifiez que le statut passe à Connected.

-

Connectez-vous à login.tailscale.com/admin/settings/keys.

-

Générez une Auth Key (réutilisable ou à usage unique).

-

Copiez la clé générée.

-

Dans OPNsense, accédez à VPN > Tailscale > Settings.

-

Collez la clé dans le champ Auth Key.

-

Cliquez sur Save.

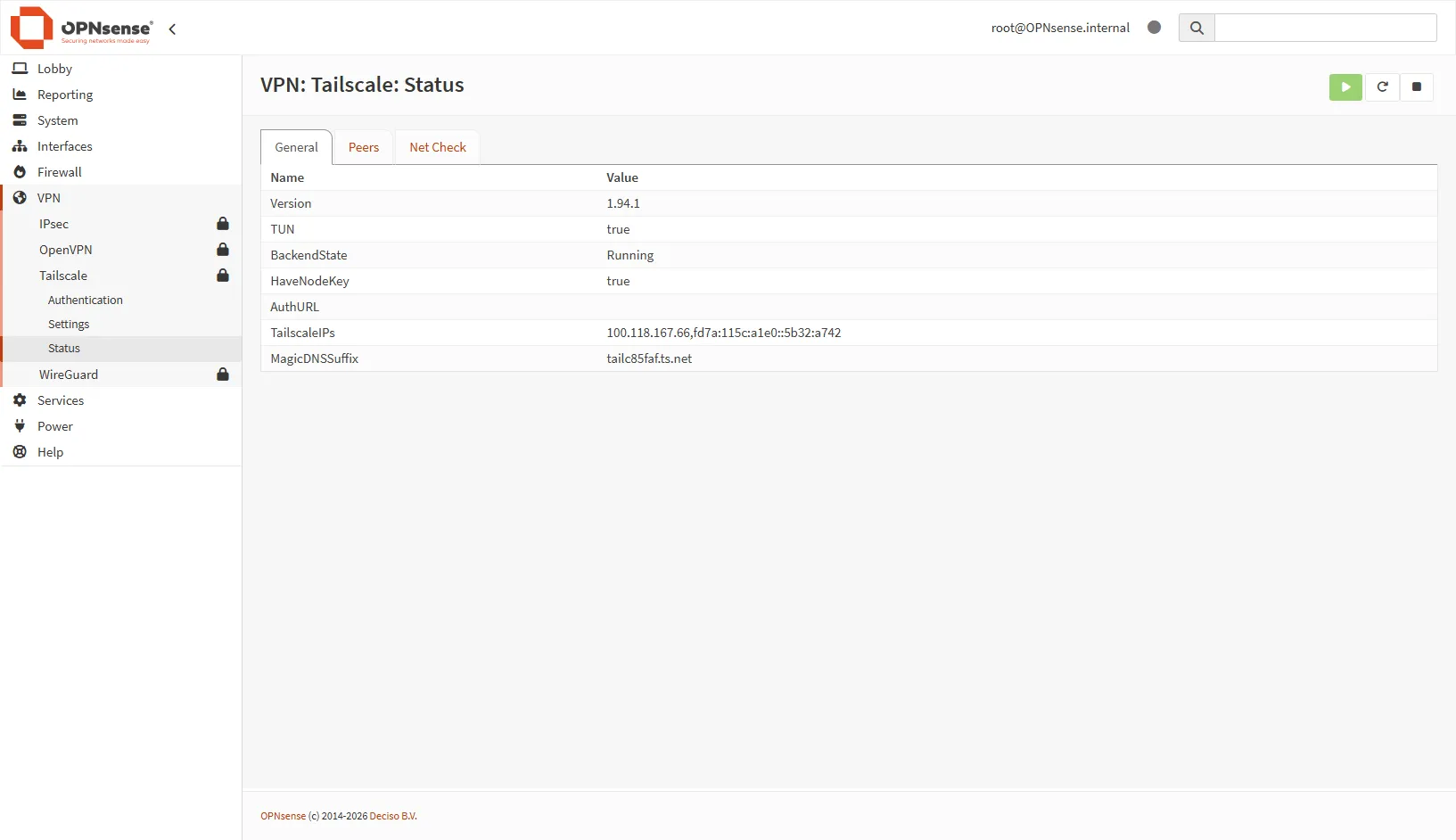

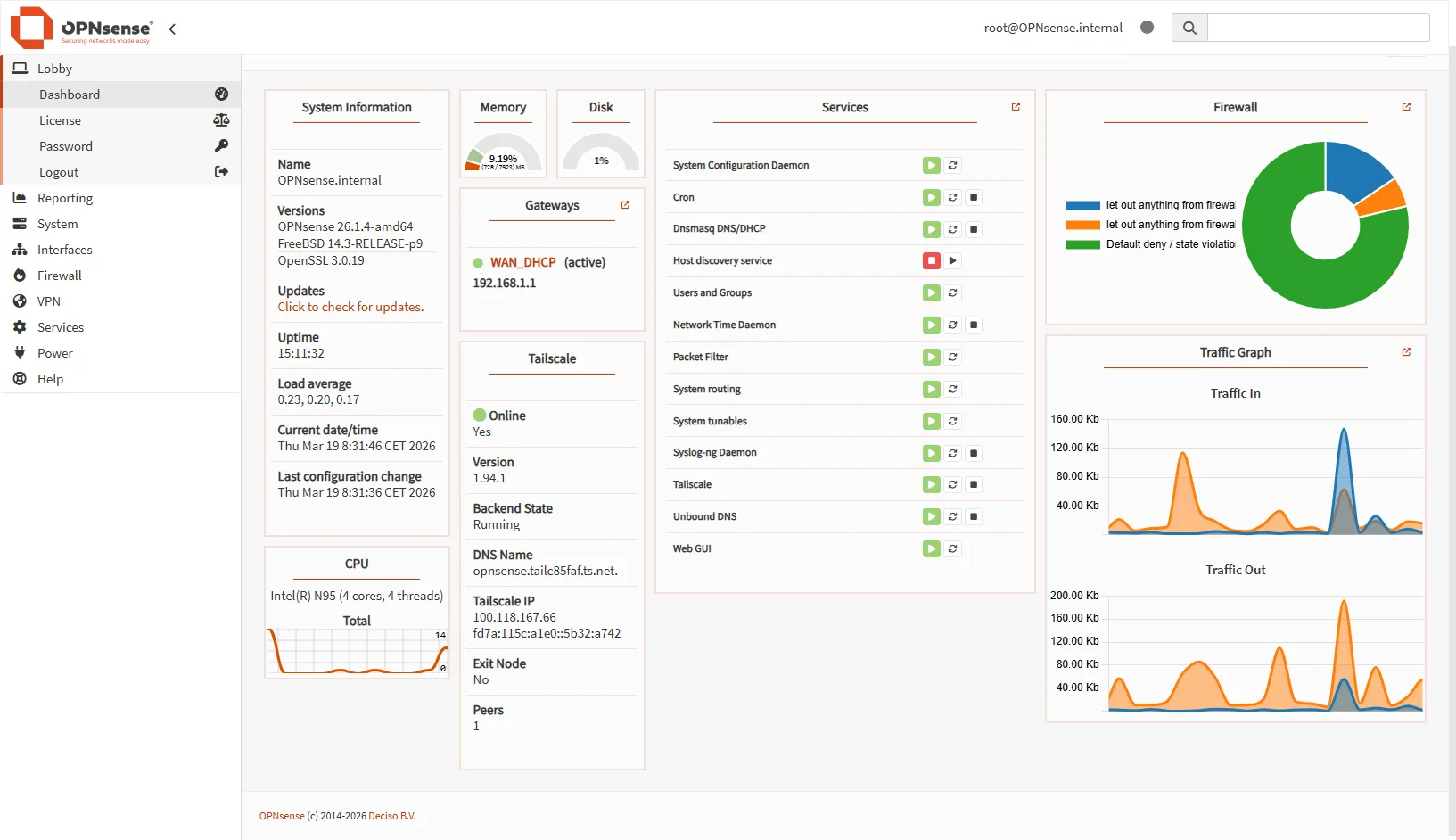

Vérifier la connexion

Section intitulée « Vérifier la connexion »Une fois authentifié :

-

Accédez à VPN > Tailscale > Status.

-

Vérifiez que le statut affiche Connected.

-

Notez l’adresse IP Tailscale assignée (format

100.x.x.x). -

Dans Interfaces > Overview, une nouvelle interface

tailscale0apparaît.

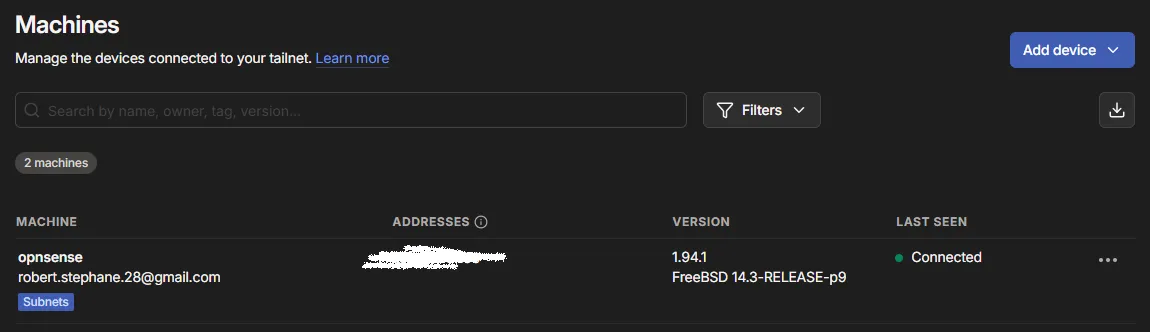

Approuver les routes dans Tailscale Admin

Section intitulée « Approuver les routes dans Tailscale Admin »Si vous avez configuré Advertise Routes ou Exit Node, vous devez les approuver dans la console d’administration Tailscale :

-

Connectez-vous à login.tailscale.com/admin/machines.

-

Repérez votre appareil OPNsense dans la liste.

-

Cliquez sur les trois points (⋮) puis Edit route settings.

-

Activez les routes que vous souhaitez exposer.

-

Si vous utilisez l’exit node, cochez Use as exit node.

-

Cliquez sur Save.

Configurer le pare-feu OPNsense

Section intitulée « Configurer le pare-feu OPNsense »Pour que le trafic Tailscale puisse atteindre votre LAN, créez une règle de pare-feu :

-

Accédez à Firewall > Rules > Tailscale (ou l’interface correspondante).

-

Cliquez sur + pour ajouter une règle.

-

Configurez la règle :

Paramètre Valeur Action Pass Interface Tailscale Protocol Any Source Tailscale net Destination LAN net Description Allow Tailscale to LAN -

Cliquez sur Save puis Apply Changes.

Utiliser OPNsense comme exit node

Section intitulée « Utiliser OPNsense comme exit node »Analogie : Imaginez que vous êtes dans un café et que vous voulez envoyer une lettre. Au lieu de la poster depuis le café (où tout le monde peut voir l’enveloppe), vous l’envoyez d’abord à votre maison via un tunnel sécurisé, et c’est votre maison qui poste la lettre. Pour le destinataire, la lettre vient de chez vous, pas du café.

L’exit node fonctionne de la même façon : au lieu que votre trafic Internet sorte directement de votre appareil (le café), il passe par OPNsense (votre maison) via le tunnel Tailscale chiffré. Les sites web voient l’adresse IP de votre OPNsense, pas celle de votre appareil.

Cas d’usage concrets :

| Situation | Sans exit node | Avec exit node |

|---|---|---|

| Wi-Fi public (hôtel, café) | Trafic visible par le réseau | Trafic chiffré jusqu’à votre OPNsense |

| Service accessible uniquement depuis la France | Bloqué si vous êtes à l’étranger | Fonctionne (IP française de votre OPNsense) |

| Journalisation centralisée | Logs dispersés sur chaque appareil | Tous les logs dans OPNsense |

-

Dans VPN > Tailscale > Settings, activez Advertise Exit Node.

-

Cliquez sur Save.

-

Dans la console Tailscale Admin, approuvez l’exit node (voir étape précédente).

-

Sur un appareil client Tailscale, sélectionnez OPNsense comme Exit Node.

Pour vérifier que ça fonctionne, visitez whatismyip.com depuis un appareil utilisant l’exit node : l’IP affichée doit être celle de votre connexion Internet OPNsense.

Ajouter le widget Tailscale au dashboard

Section intitulée « Ajouter le widget Tailscale au dashboard »Le plugin Tailscale inclut un widget pour le dashboard :

-

Accédez à Lobby > Dashboard.

-

Cliquez sur l’icône crayon (mode édition).

-

Cliquez sur + et sélectionnez Tailscale.

-

Le widget affiche l’état de connexion et les pairs connectés.

-

Enregistrez la disposition.

Plugins recommandés

Section intitulée « Plugins recommandés »Voici une sélection de plugins utiles par catégorie :

Sécurité

Section intitulée « Sécurité »| Plugin | Description |

|---|---|

| os-acme-client | Certificats Let’s Encrypt automatiques |

| os-crowdsec | IPS collaboratif avec listes de blocage |

| os-clamav | Antivirus pour le proxy web |

Réseau et VPN

Section intitulée « Réseau et VPN »| Plugin | Description |

|---|---|

| os-tailscale | VPN mesh WireGuard |

| os-wireguard | VPN WireGuard natif |

| os-frr | Routage dynamique (OSPF, BGP) |

Reverse Proxy

Section intitulée « Reverse Proxy »| Plugin | Description |

|---|---|

| os-haproxy | Load balancer et reverse proxy |

| os-caddy | Reverse proxy avec HTTPS automatique |

| os-nginx | Serveur web et reverse proxy |

Monitoring

Section intitulée « Monitoring »| Plugin | Description |

|---|---|

| os-telegraf | Agent de collecte de métriques |

| os-zabbix-agent | Agent Zabbix |

| os-node_exporter | Métriques Prometheus |

Dépannage

Section intitulée « Dépannage »| Problème | Cause probable | Solution |

|---|---|---|

| Plugin n’apparaît pas | Plugins communautaires masqués | Cocher “Show community plugins” |

| Menu absent après installation | Cache navigateur | Rafraîchir la page (F5 ou Ctrl+Shift+R) |

| Tailscale ne se connecte pas | Pas d’auth key ni d’URL | Vérifier Status > Auth URL |

| Routes non fonctionnelles | Routes non approuvées | Approuver dans Tailscale Admin |

| Trafic LAN bloqué | Pas de règle firewall | Créer règle Tailscale > LAN |

| Exit node ne fonctionne pas | Non approuvé côté Tailscale | Activer “Use as exit node” dans Admin |

Logs Tailscale

Section intitulée « Logs Tailscale »Pour diagnostiquer les problèmes de connexion :

- Accédez à VPN > Tailscale > Status.

- Consultez les messages d’état.

- En SSH, consultez les logs avec :

tail -f /var/log/tailscaled/currentÀ retenir

Section intitulée « À retenir »- Les plugins étendent OPNsense sans modifier le système de base

- Tailscale offre un VPN mesh simple basé sur WireGuard

- Le subnet router expose votre LAN aux appareils Tailscale

- L’exit node route tout le trafic Internet via OPNsense

- Les routes doivent être approuvées dans la console Tailscale Admin