Cockpit est l'interface web d'OUTSCALE pour gérer ses ressources cloud sans ligne de commande. Cette page explique à quoi il sert vraiment dans une démarche bien architecturée — exploration, diagnostic et administration du compte — et pourquoi le provisionnement de vos ressources doit passer par l'IaC (Terraform, Packer, Ansible) plutôt que par la console.

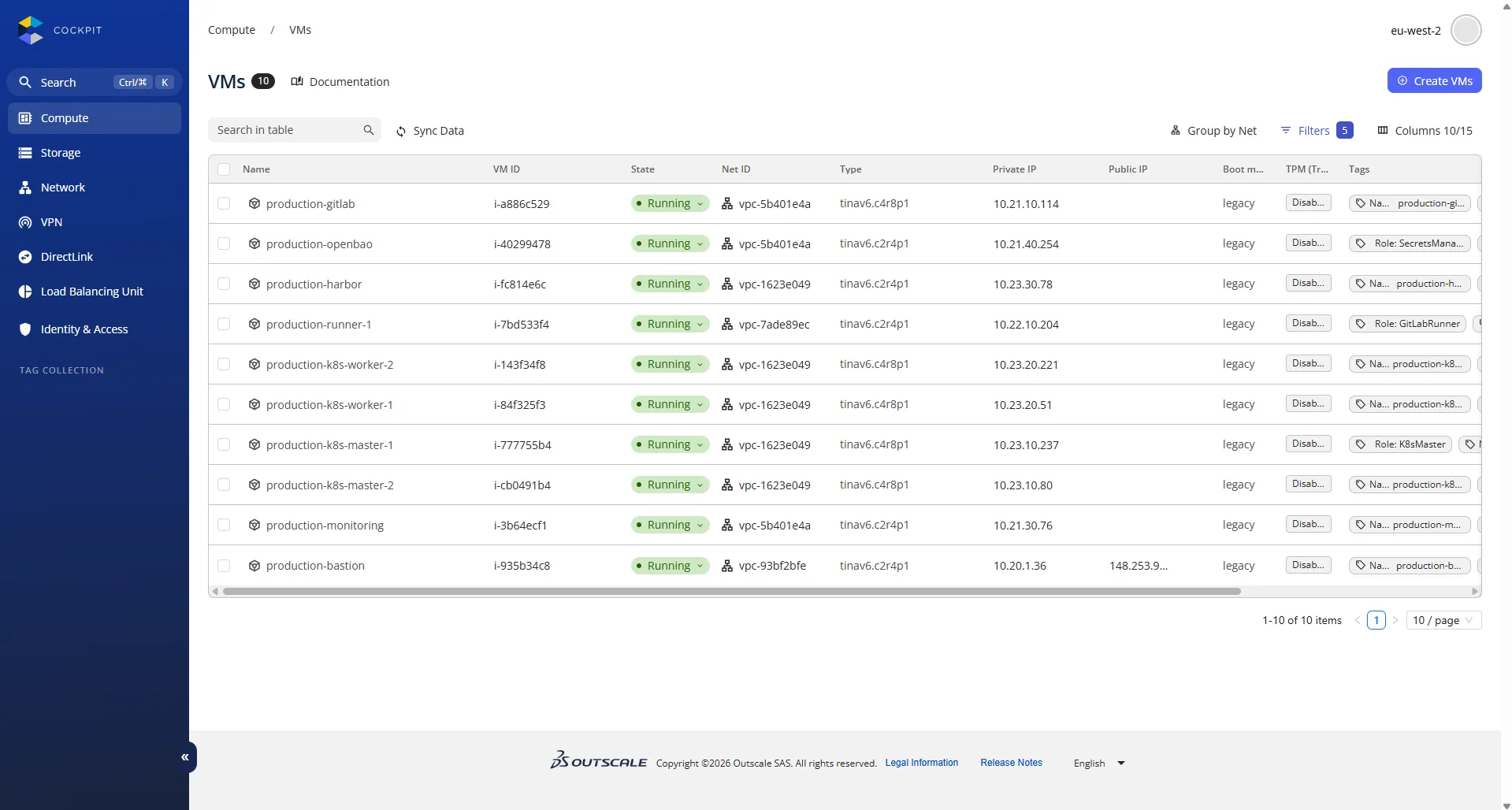

Le dashboard ci-dessus illustre l'organisation visuelle de Cockpit : à gauche, le menu de navigation par catégorie de ressources ; au centre, la liste filtrée avec état, identifiants et caractéristiques ; en haut à droite, le menu utilisateur qui donne accès aux fonctionnalités transverses (compte, quotas, consommation, empreinte carbone).

Ce que vous allez apprendre

Section intitulée « Ce que vous allez apprendre »- À quoi sert Cockpit dans une démarche bien architecturée — et à quoi il ne sert pas.

- Comment se connecter (email, AK/SK, SSO fédéré, certificat X.509) avec MFA non négociable.

- Naviguer efficacement dans les 7 catégories de dashboards.

- Administrer son compte : Access Keys, API Access Rules, suivi de consommation, empreinte carbone.

- Filtrer et rechercher rapidement dans ses ressources existantes.

Prérequis

Section intitulée « Prérequis »- Un compte OUTSCALE actif et un navigateur web récent.

- Connaître le vocabulaire OUTSCALE — voir Vocabulaire OUTSCALE ↔ AWS.

- Avoir choisi sa région — voir Régions et sous-régions OUTSCALE.

À quoi sert (et ne sert pas) Cockpit

Section intitulée « À quoi sert (et ne sert pas) Cockpit »Cockpit est un outil utile à connaître, mais son périmètre d'usage doit être délimité clairement.

Cockpit est utile pour…

Section intitulée « Cockpit est utile pour… »- Explorer une nouvelle ressource ou un nouveau service que vous découvrez. Voir les options disponibles, comprendre les paramètres, identifier les valeurs par défaut.

- Diagnostiquer un problème en production : visualiser l'état d'une VM, comparer la configuration attendue avec la configuration réelle, lire les messages d'erreur dans leur contexte.

- Administrer votre compte : MFA, Access Keys, API Access Rules, fédération SSO. Ces opérations transverses sont rares et bien adaptées à une interface graphique.

- Suivre votre consommation et vos coûts quasi en temps réel via le menu My Data — quotas, dépenses, empreinte carbone.

- Filtrer et rechercher rapidement dans un parc de plusieurs dizaines de ressources existantes.

Cockpit n'est pas adapté pour…

Section intitulée « Cockpit n'est pas adapté pour… »- Provisionner des ressources de production. Une infrastructure construite à la console n'est ni reproductible, ni versionnée, ni auditable. Toute opération qui sera rejouée ou dupliquée doit passer par du code (Terraform, Packer, Ansible) — voir Volet 3 — Industrialiser (IaC).

- Maintenir un parc applicatif dans la durée. Les changements répétitifs (déploiement, mise à jour, redimensionnement) sont à automatiser via un pipeline CI/CD, pas cliqués un par un.

- Coordonner plusieurs personnes sur la même infrastructure. La console ne trace pas qui a fait quoi avec quel raisonnement — Git le fait nativement.

Compléter Cockpit avec la CLI pour l'industrialisation

Section intitulée « Compléter Cockpit avec la CLI pour l'industrialisation »Cockpit et la CLI sont des outils complémentaires : Cockpit pour l'exploration visuelle et l'admin du compte, oapi-cli ou aws-cli pour les opérations à automatiser, scripter ou intégrer dans un pipeline. La référence officielle des fonctionnalités Cockpit précise le périmètre couvert côté interface, et la page Outils CLI OUTSCALE détaille la prise en main des CLI.

Se connecter à Cockpit

Section intitulée « Se connecter à Cockpit »L'accès se fait via cockpit.outscale.com. Cockpit demande d'abord de choisir une région — eu-west-2 (commercial) ou cloudgouv-eu-west-1 (SecNumCloud). Les régions sont complètement isolées : une ressource créée dans l'une n'apparaît pas dans l'autre. Détails sur le choix dans Régions et sous-régions OUTSCALE.

Méthodes d'authentification

Section intitulée « Méthodes d'authentification »Cockpit supporte quatre méthodes d'authentification, selon votre contexte.

C'est la méthode la plus simple pour démarrer. Saisissez l'email associé à votre compte OUTSCALE puis votre mot de passe.

À la première connexion, vous n'avez pas encore de mot de passe : cliquez sur « Mot de passe oublié ? » pour en créer un. Ce mot de passe est ensuite utilisable sur toutes les interfaces OUTSCALE (Cockpit, API).

Cette méthode utilise vos identifiants API (AK/SK). Cliquez sur « Try another method », sélectionnez « Access key / Secret key », puis renseignez votre Access Key ID et votre Secret Key.

Utile lorsque l'authentification par mot de passe est désactivée pour des raisons de sécurité, ou pour un utilisateur EIM sans email configuré.

Si votre organisation utilise un Identity Provider externe, vous pouvez vous connecter via SSO. Saisissez votre identifiant (email ou format AccountID/username pour les utilisateurs EIM) ; Cockpit vous redirige vers votre IdP pour l'authentification.

Cette méthode demande une configuration préalable côté OUTSCALE et côté IdP — typiquement gérée par votre équipe sécurité ou IT.

Pour une sécurité renforcée, vous pouvez exiger un certificat client en plus des identifiants. Cette méthode demande de configurer des API Access Rules avec une autorité de certification (CA).

Typiquement utilisée dans des environnements très sécurisés où l'accès doit être restreint à des machines spécifiques (postes administrateur autorisés).

MFA — non négociable

Section intitulée « MFA — non négociable »Quel que soit votre mode de connexion, l'authentification multi-facteurs (MFA) est non négociable. Elle ajoute une vérification après le mot de passe, soit via une clé matérielle (YubiKey ou autre WebAuthn), soit via une application OTP (Google Authenticator, Authy, 1Password).

Pour l'activer : menu utilisateur en haut à droite (vos initiales) → Account Settings → Authentication → Set up dans la section MFA.

Après activation, générez immédiatement les codes de récupération et conservez-les hors ligne dans un coffre. Si vous perdez votre clé matérielle ou votre téléphone, ces codes sont la seule porte de secours pour désactiver temporairement la MFA.

Naviguer dans Cockpit

Section intitulée « Naviguer dans Cockpit »Le menu de gauche regroupe les ressources en 7 catégories principales (Cockpit v2). Cette organisation est volontairement alignée sur les services OUTSCALE plutôt que sur des concepts métier.

| Catégorie | Ressources couvertes |

|---|---|

| Compute | VMs, OMI (images), Flexible GPUs, types d'instances |

| Storage | Volumes BSU, Snapshots, OOS (stockage objet) |

| Network | Nets (VPC), Subnets, Security Groups, Route Tables, Internet Service, NAT Service, EIP, NIC |

| VPN | VPN Connections (tunnels site-à-site) |

| DirectLink | Connexions privées dédiées vers OUTSCALE |

| Load Balancing Unit | LBU (load balancers compatibles ELB Classic) |

| Identity & Access | Utilisateurs EIM, groupes, policies, Access Keys, Server Certificates |

Pour une vue d'ensemble des correspondances avec AWS (FCU/EC2, BSU/EBS, OOS/S3, EIM/IAM, etc.), voir Vocabulaire OUTSCALE ↔ AWS.

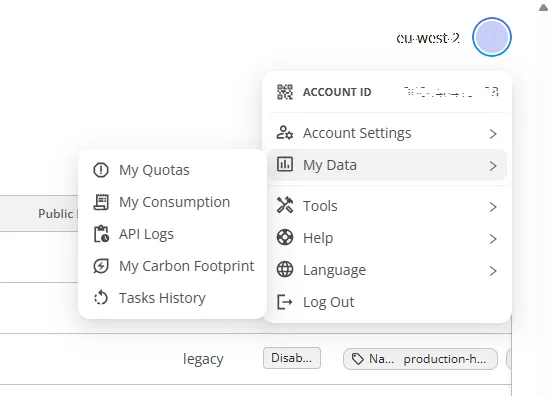

Le menu utilisateur en haut à droite

Section intitulée « Le menu utilisateur en haut à droite »Le menu utilisateur (cliquez sur vos initiales) donne accès aux fonctionnalités transversales qui dépassent le cadre d'une catégorie de ressources.

| Section | Contenu |

|---|---|

| My Data | Quotas (limites de ressources), consommation, coûts, empreinte carbone, historique des appels API |

| Account Settings | Gestion des Access Keys, mot de passe, MFA, API Access Rules |

| Tools | Liens vers la documentation, le statut des services, le GitHub OUTSCALE |

| Help | Liens d'aide et support |

Administrer son compte — les opérations clés

Section intitulée « Administrer son compte — les opérations clés »Cinq opérations d'administration sont bien adaptées à Cockpit (rares, transverses, sensibles à la traçabilité visuelle).

Activer la MFA

Section intitulée « Activer la MFA »Décrite plus haut. Action non négociable sur tout compte humain — y compris le root account (qu'on stocke ensuite hors ligne dans un coffre).

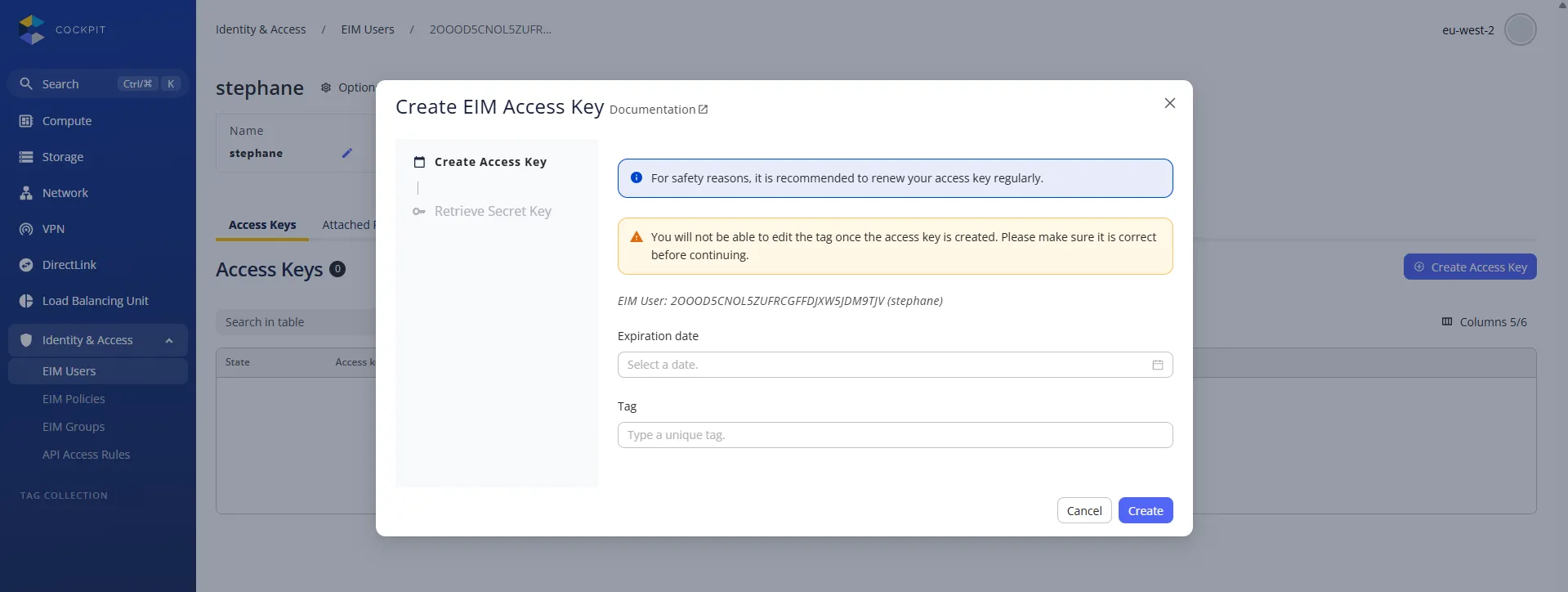

Gérer ses Access Keys intelligemment

Section intitulée « Gérer ses Access Keys intelligemment »Les Access Keys (paire AK/SK) sont les identifiants API de votre compte ou d'un utilisateur EIM. Une fuite peut entraîner des conséquences graves — création massive de ressources, exfiltration de données, factures inattendues.

Bonnes pratiques non négociables :

- Une clé par usage — laptop personnel, serveur CI/CD, Terraform, scanner de sécurité. En cas de compromission d'une clé, vous ne révoquez que celle-là.

- Date d'expiration systématique — Cockpit affiche un avertissement quand une clé a plus de 3 mois et qu'elle devrait être renouvelée. Ne jamais créer de clé sans réflexion sur sa durée de vie.

- Tag d'usage lors de la création — pour identifier rapidement à quoi sert chaque clé.

- Secret Key affichée une seule fois — au moment de la création. Si elle est perdue, supprimer la clé et en créer une nouvelle. Ne pas tenter de la récupérer.

- Jamais en clair dans Git — utiliser des variables d'environnement, un fichier de config local (

chmod 600), ou un gestionnaire de secrets (OpenBao, Vault). Détecter les fuites avecgitleaksen pre-commit hook.

Restreindre l'accès avec les API Access Rules

Section intitulée « Restreindre l'accès avec les API Access Rules »Les API Access Rules filtrent l'accès aux API OUTSCALE en fonction de l'adresse IP d'origine ou d'un certificat client X.509. C'est une couche supplémentaire au-delà de l'authentification : même avec une AK/SK valide, un appel hors des règles autorisées est rejeté.

Par défaut, une règle 0.0.0.0/0 autorise l'accès depuis n'importe quelle IP. Cette règle est pratique au démarrage mais doit être remplacée dès que possible par des règles restrictives :

- IP du bureau ou du VPN d'entreprise pour les accès humains.

- IP des runners CI/CD pour les pipelines.

- Certificat client pour les machines privilégiées (postes administrateur).

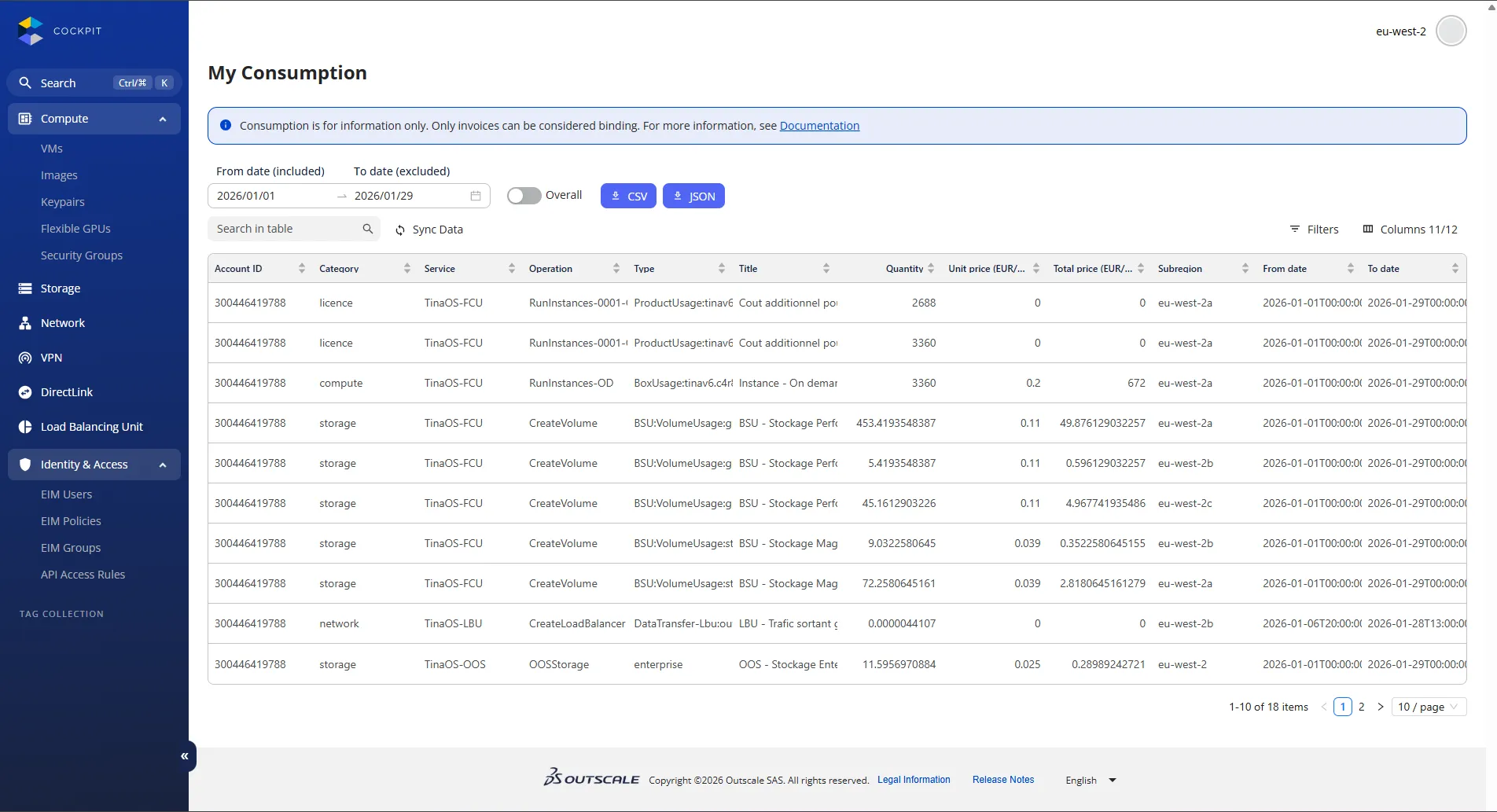

Suivre la consommation et les coûts

Section intitulée « Suivre la consommation et les coûts »Le menu My Data > My Consumption affiche votre consommation détaillée par service, avec quantités et prix unitaires.

Filtres disponibles : par catégorie, par sous-région, par plage de dates (jusqu'à 62 jours). Les boutons CSV et JSON exportent les données pour analyse externe (tableur, outil FinOps, BI).

Le bouton Overall agrège la consommation de tous les comptes liés — utile pour les organisations multi-comptes, à condition d'être connecté depuis le compte payeur. Depuis un compte lié, la vue Overall est vide.

Mesurer son empreinte carbone

Section intitulée « Mesurer son empreinte carbone »Depuis novembre 2025, OUTSCALE expose le service Carbon Footprint dans le menu My Data et via une API publique. Il fournit une estimation de l'empreinte carbone des ressources cloud consommées, par mois et par année, avec une décomposition par service.

L'export en JSON ou CSV permet d'intégrer ces données dans un reporting RSE existant ou dans un outil FinOps. La méthodologie de calcul est documentée par OUTSCALE — voir le PDF méthodologie Carbon Footprint.

Surveiller ses quotas

Section intitulée « Surveiller ses quotas »My Data > My Quotas affiche les limites par type de ressource (nombre maximum de VMs, de volumes, de Nets, etc.). Si vous atteignez une limite, l'opération échoue avec un message explicite. La demande d'augmentation de quota se fait via le support OUTSCALE — anticipez ces demandes en amont d'un déploiement important.

Filtrer et rechercher dans le parc

Section intitulée « Filtrer et rechercher dans le parc »Sur un parc de plusieurs dizaines de VMs, volumes ou Nets, retrouver une ressource précise devient un sujet en soi. Cockpit propose trois mécanismes complémentaires.

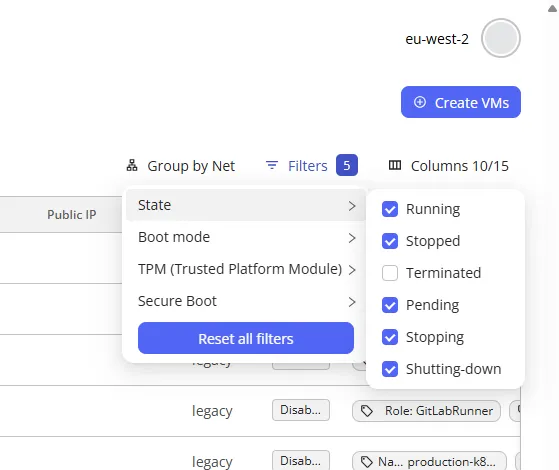

Filtres par état et par caractéristique

Section intitulée « Filtres par état et par caractéristique »Le bouton Filters dans chaque dashboard permet de filtrer par état (running, stopped, terminated…), par caractéristique technique (boot mode, TPM, type d'instance…) ou par tout autre attribut exposé.

Cas d'usage typiques :

- Identifier toutes les VMs arrêtées (candidates à la suppression).

- Repérer les volumes non attachés (qui coûtent inutilement).

- Lister les snapshots anciens (candidats à un cleanup).

Recherche par nom, ID ou tag

Section intitulée « Recherche par nom, ID ou tag »La barre de recherche en haut du tableau filtre instantanément par nom, identifiant ou tag. Elle reste le moyen le plus rapide pour retrouver une ressource précise.

Stratégie de tagging

Section intitulée « Stratégie de tagging »Les tags sont des étiquettes clé / valeur attachables à n'importe quelle ressource. Une stratégie de tagging disciplinée est la base de toute administration sérieuse :

| Tag | Exemple de valeur | Usage |

|---|---|---|

env | prod, staging, dev | Distinguer environnements |

project | monprojet | Regrouper les ressources d'un projet |

owner | equipe-data | Identifier le responsable |

cost-center | cc-1234 | Imputer les coûts en FinOps |

compliance | secnumcloud, hds | Signaler les contraintes réglementaires |

OUTSCALE propose aussi des Tag Collections pour regrouper des tags liés et appliquer un jeu cohérent en une opération.

Quand un diagnostic Cockpit est utile

Section intitulée « Quand un diagnostic Cockpit est utile »Quelques cas typiques où ouvrir Cockpit reste plus efficace qu'une session CLI.

| Situation | Cockpit aide à… |

|---|---|

| Une VM ne démarre pas | Visualiser l'état réel, lire les événements, vérifier les paramètres de boot |

| Une connexion SSH échoue | Vérifier le Security Group, l'EIP attachée, l'Internet Service |

| Un quota a été atteint | Identifier lequel dans My Quotas et préparer la demande de support |

| Une AK/SK fuit | Révoquer immédiatement la clé et auditer les usages dans API call history |

| Un coût inhabituel apparaît | Comparer la consommation par service sur la période suspecte |

| Un client demande un audit | Exporter les données de conformité (Access Keys, MFA, certifications) |

Dans tous ces cas, Cockpit complète la CLI — il ne la remplace pas, et il ne sert pas à construire.

Dépannage rapide

Section intitulée « Dépannage rapide »Trois problèmes très fréquents à connaître.

- « Je ne vois pas mes ressources » — Presque toujours un problème de région. Vérifier le sélecteur en haut à droite. Une ressource créée dans

eu-west-2n'apparaît pas danscloudgouv-eu-west-1, et inversement. - « Je n'arrive pas à supprimer un Security Group » — Un SG ne peut être supprimé que s'il n'est plus utilisé par aucune ressource. Détacher d'abord toutes les VMs et NIC qui le référencent.

- « Quota exceeded » — Vous avez atteint une limite. Consulter My Data > My Quotas pour voir laquelle, et contacter le support OUTSCALE pour demander une augmentation.

À retenir

Section intitulée « À retenir »- Cockpit est l'interface web d'OUTSCALE — utile pour explorer, diagnostiquer et administrer votre compte. Pas pour provisionner des ressources.

- Le provisionnement passe par l'IaC (Terraform, Packer, Ansible) — voir Volet 3.

- Sept catégories de dashboards : Compute, Storage, Network, VPN, DirectLink, Load Balancing Unit, Identity & Access.

- MFA non négociable sur tout compte humain. Les Access Keys sont sensibles : une par usage, avec expiration, jamais en clair dans Git, gestionnaire de secrets en équipe.

- API Access Rules restrictives par IP ou par certificat — créer la nouvelle règle avant de supprimer l'ancienne pour éviter le verrouillage.

- My Data rassemble la consommation, les coûts, les quotas et l'empreinte carbone (Carbon Footprint, lancé novembre 2025).

- Une stratégie de tagging (

env,project,owner,cost-center,compliance) est la base de toute administration et de tout reporting FinOps.